¿Cómo se puede saber si mi teléfono está intervenido? – Guía sencilla

La falta de seguridad es el tema central que preocupa a muchos países hoy, ya que todos estamos expuestos a ser victimas de actos delictivos de diferente índole. Y las autoridades se dedican a buscar estrategias como posibles soluciones para hacerle frente a esta terrible realidad.

Una de las formas que han utilizado los delincuentes para atentar contra la seguridad de las personas es interviniendo los teléfonos móviles. Pero existen herramientas tecnológicas que podemos utilizar para combatir este hecho.

Razones por las que las que se debería usar una VPN en las telecomunicaciones

Descubre las razones por las que deberías usar una VPN para las telecomunicaciones.

Por lo tanto, a continuación, veremos que códigos podemos utilizar para verificar si nuestro teléfono está intervenido, cómo liberar el teléfono del hackeo. Y también cómo descubrir quién lo hackea y las formas de prevenirlo.

Códigos para verificar si mi teléfono está intervenido

Existen formas de verificar si nuestro teléfono se encuentra intervenido, y para ello no necesitas bajar e instalar alguna aplicación, solo debes realizar los siguientes pasos:

- Introduce *#21#, acto seguido la tecla de llamada. Esto te permitirá detectar una serie de servicios habilitados como los mensajes de texto, desvío de llamadas, entre otros. Te deberá aparecer ‘no desviado’, si en caso contrario te aparece número, esto te indicará que te están espiando. Y un caso podría ser, que, si en la opción ‘voz’ te aparece activado desvío, puede suceder que, si te llaman y te dejan mensaje de voz, esta irá directo al número de otra persona.

- Marca *#62# y presiona la tecla llamar, al hacerlo puede que estés llamando a tu proveedor de servicio telefónico o en su defecto al sujeto que te espía. Por lo tanto, deberás investigar llamando a ese número. Puesto que si el número que aparece no es el tuyo lo más seguro es que te estén espiando.

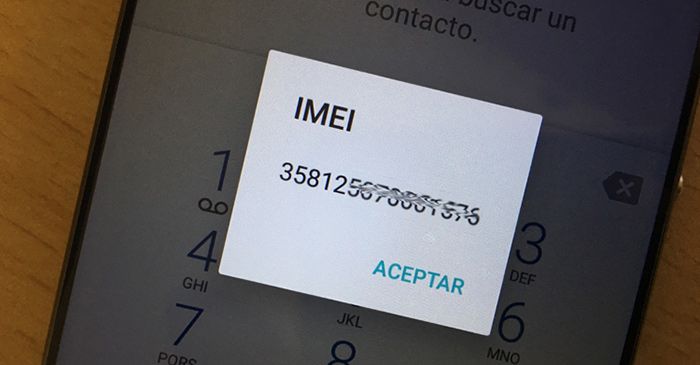

- *#06# para obtener el código MEI. Se presiona la tecla de llamada y nos permitirá obtener este código el cual es único para cada teléfono. En caso de caer en manos ajenas corremos el peligro de que accedan a toda la información contenida en el mismo, clonando dicho código.

La forma de detectar si te están clonando con tu código MEI, es determinar si al final del código te aparecen 2 ceros quiere decir que te están escuchando, y si te aparecen 3 ceros además de escucharte, poseen acceso a toda tu información.

¿Cómo puedo liberar mi teléfono del Hackeo?

Una vez que hemos comprobado que nuestro teléfono móvil está siendo hackeado, surge la interrogante de ¿Qué debemos hacer para liberarlo del Hackeo? Por ello, te presentamos varias opciones sencillas de cómo hacerlo:

- ##002# y tecla de llamada: esta acción te permitirá eliminar el número del espía, lo que evita de manera efectiva que el pueda acceder a tu información, bien sean tus llamadas o mensajes de texto.

- Ingresa *73 y presionas la tecla para llamar, esto te permite desactivar el reenvío de llamadas.

¿Cómo puedo descubrir quien Hackeo mi teléfono?

Una forma de descubrirlo es cuando ingresamos el código *#21#, el cual nos permite determinar si nuestro teléfono está siendo intervenido, y de ser así se nos muestra el número, que de no ser el nuestro, ni del proveedor de servicio, sabemos que es el espía.

Y esta acción la puede hacer cualquier persona, ya sea a través de aplicaciones u otros métodos, ya que cada día, buscan nuevas formas al sentirse acorralados y se reinventan en su afán por delinquir.

¿Formas de prevenir un futuro Hackeo?

Estando claros de que estamos expuestos a que nuestro teléfono móvil sea hackeado, es necesario conocer de qué manera podemos prevenir los hackeos o futuros hackeos si ya hemos sido víctimas de este acto inadmisible, podemos hacer lo siguiente:

- Debemos tomar precauciones en nuestro dispositivo móvil y proteger nuestra información, incluso si llegamos a venderlo corremos el riesgo de qué sean expuestos nuestros datos confidenciales.

- Emplear el protocolo de verificación de datos a través de la comprobación de información al iniciar sesión en plataformas importantes como: correos electrónicos, entre otros. Esto evitará el ingreso de usuarios sospechosos.

- No suministrar información ni darles acceso a enlaces dudosos. En muchos casos por salir del paso le damos clic a enlaces desconocidos y quizás sin saberlo le estamos abriendo la puerta al espía. Por ello, le sugerimos leer primero antes de aceptar cualquier entrada a páginas dudosas desde su dispositivo.

- No aportar información confidencial de supuestas instituciones. Hay que tener sumo cuidado con personas que envían correos o hacen llamadas presentándose como representantes de alguna institución bancaria. Debemos tener claro que ningún banco utiliza estos medios para solicitar información confidencial y privada, lo hace de forma presencial, precisamente para evitar esto. Forma parte de sus políticas internas de protección a sus clientes.

Como HACKEAR cuentas de GMAIL, OUTLOOK Y HOTMAIL

Aprende cómo hackear cuentas de correos electrónicos como Gmail, Outlook y Hotmail.

- El peligro de las redes wifi abiertas. Si accedes a redes wifi abiertas en lugares públicos, procura no suministrar información confidencial, ya que corres el riesgo de que estés siendo visualizado por terceros. Y debes cerciorarte de borrar la red wifi utilizada a fin de que no sea recordada por tu teléfono.

- Configurar el teléfono con una contraseña. Esta acción es simple, pero, aunque no lo creas puede evitar el libre acceso de extraños a tu teléfono. Esto porque existen personas que no le tienen un patrón de acceso asignado y este caso lo hace más vulnerable a espías.

- No eliminar las limitaciones de seguridad. Muchos creen que borrando estas configuraciones de privacidad se permiten tener libre acceso en el dispositivo, y lo que están haciendo es poniendo en riesgo su propia seguridad. Se recomienda tomarse el tiempo necesario y configurar el teléfono con datos de privacidad, solo conocidos por el dueño, así limitaras el acceso.