Que es un Xploitz y cómo se utiliza.

Aprende cómo se utiliza un Xploitz para hackear en 2022

Si quieres saber que es y como se utiliza un Xploitz estás en el lugar adecuado.

Primero que todo hay un par de puntos que aclarar, un Exploit no es lo mismo que un Xploitz. El primero es un programa informático o un comando que provoca comportamientos imprevistos en un software/hardware. Este programa o comando informático aprovechará un fallo para poder provocar errores y te permitirán tomar parte de control sobre el sistema atacado. Generalmente suele ser para conseguir privilegios de admin por parte del atacante o para lanzar ciberataques como DoS o DDoS, de los cuales hablaremos en otro artículo

El Xploitz suele basarse en ingeniería social. Por lo que aun requiriendo de un nivel de programación adecuado no tiene la misma intencionalidad que el anterior.

Además, es necesario aclarar que nuestra intención al redactar sobre esto es puramente Académica y que no intentamos fomentar al uso de esta práctica ya que el uso de un Xploitz es TOTALMENTE ILEGAL.

La intención de este articulo es que entiendas su funcionamiento para evitar caer en estos métodos y concienciar de lo fácil que resulta ser hackeado y la poca seguridad que se ofrece en la red.

Es importante aclarar estos puntos.

Comenzamos.

¿Que es un Xploitz?

Como ya hemos dicho, el Xploitz suele funcionar por Ingeniería Social. La intención de este es conseguir datos de acceso a plataformas o cuentas mediante el engaño y así consiguiendo que la víctima te facilite los datos de forma voluntaria. Sin entrometerte en su dispositivo con códigos complejos.

Existen diversas plataformas que ofrecen el trabajo hecho. Pudes verlas haciendo una simple búsqueda en google, aunque por ahora no vamos a hablar de ellas. Aquí vamos a entender su funcionamiento.

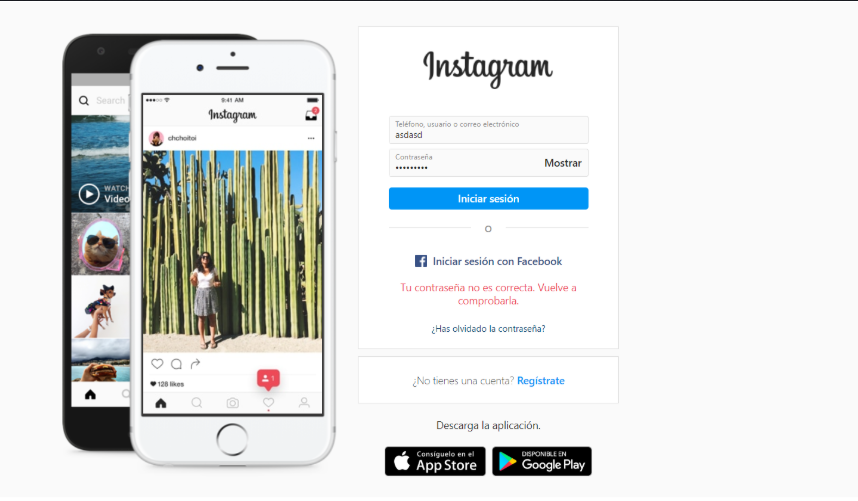

El Xploitz consiste en clonar y/o falsificar las planas de log-in de una plataforma concreta con la cual lanzaremos el ataque mediante ingeniería social. En este caso vamos a ejemplificarlo con Instagram. Aunque ya hemos hablado de diferentes métodos para hackear instragram, si te interesa obtener información al respecto te recomendamos revisar este articulo:

Primero paso: clonar la plana de log-in Instagram.

Mediante programación, para hacerlo de una manera sencilla podemos modificar los apartados de “usuario y contraseña” utilizando un módulo de formulario de contacto modificado. Dejando los apartados de usuario y contraseña como campos obligatorios y cambiando el diseño de este mediante html y CSS. El formulario disfrazado de log-in, permitirá que cuando la persona introduzca las credenciales y a haga click en Iniciar sesión este formulario nos envíe de manera instantánea los datos introducidos en estos dos campos. La víctima, en lugar de encontrarse con “tu mensaje ha sido enviado”, se encontraría con el mensaje de que los datos que se han introducido son incorrectos. Seguidamente la plana falsa deberá redireccionar automáticamente a la plana original del log-in REAL de Instagram. Así la víctima nunca se dará cuenta de lo que acaba de pasar y de que acaba de enviar sus datos voluntariamente mediante un Xploitz en toda regla.

Existen diferentes métodos con el mismo resultado, en este caso, para explicarlo de una manera entendible y sencilla para los más principiantes he querido explicarlo con un Formulario de Contacto modificado que nos daría el entendimiento del uso que estamos buscando. Aunque podemos hacerlo de mil maneras distintas.

Como clonar una web fácil.

Existe un programa, HTTrack ,que CLONA de manera exacta las páginas web que le pongamos, por lo que esto serviría para clonar en HTML y CSS la web que se quiere suplantar. Clonaríamos básicamente la plana de log-in y desecharíamos el resto. Aquí nos tocaría modificar los links de destino de la plana original para quedarnos solo con la página deseada, luego introducir la funcionalidad del Formulario modificado a los apartados de Usuario, contraseña y Iniciar sesión. Listo, tenemos la plana deseada, solo tendremos que subirla a un dominio web. A poder ser, un dominio que tenga relación con el nombre “Instagram”.

Envío de plana e Ingeniería Social

Una vez tenemos el Xploitz preparado, vamos a la parte más interesante y creativa.

Si conocemos de primera mano a la víctima en cuestión, resulta mucho más sencillo utilizar ingeniería social para conseguir hacerla caer. Necesitas que la persona introduzca sus credenciales en esa plana, por lo que tendrás que hacérselas llegar de alguna manera.

Los métodos más utilizados son mediante correo electrónico o contacto por redes sociales. Aunque por mail suele ser mucho más eficaz.

Cuentas de correo modificadas.

Para hacerlo lo más creíble posible, habiendo falsificado la plana de Instagram los que se dedican a hacer Xploitz necesitan utilizar un correo electrónico creíble, por ejemplo support-instagram@gmail.com u otra dirección de correo parecida que puedan crear para enviar la plana deseada. Si adquieres un dominio web como por ejemplo “instagramssupport.com” o semejante, la dirección de correo será mucho más creíble que un gmail.com, de esta manera podríamos utilizar cuentas de correo como “no-reply@instagramssupport.com” que daría mucha más credibilidad al correo.

Hace tiempo, recibí un intento de Xploitz o Pishing el cual escribo en el siguiente artículo, te servirá para saber Indentificarlos.

Una vez tienes la cuenta de correo creada simplemente puedes enviar un mail a la persona a la que se dirige el Xploitz con un Título llamativo como:

Se ha detectado un Inicio de sesión no autorizado en tu cuenta.

Como en este ejemplo:

Luego en el texto del mail pues lo siguiente:

En el mail se introduce el link en cuestión mediante un “texto ancla“. Esto es escribir https://www.instagram.com/ pero cambiarle la dirección donde te envía. En este caso si entras a ese link te enviará a otro lugar. La persona pensará que está siendo enviada a la URL de destino, pero estará siendo enviada a un XPLOITZ.

En esta imagen, el Xploitz en cuestión es de baja calidad, si se tiene información de la víctima entonces se dirigirá al idioma utilizado por esta persona y se personalizará de una manera más creativa. Incluso incuyendo imagenes que pueden ser copiadas de los mails recibidos de instagram, para aparentar más realismo.

Complementado con Ingeniería Social

Para poder lanzar el xploitz y aumentar drásticamente sus resultados, los hackers utilizan ingeniería social para conseguir información a cerca de la víctima.

Esto permitirá al hacker poder personalizar el correo electrónico de una manera mucho más realista o encontrar otros “puntos débiles” que hagan funcionar el Xploitz. Si quieres aprender más a cerca como aplican la Ingeniería social para hackear.

Y así de fácil puedes caer en un Xploitz y sufrir un robo de identidad.

Si te ha parecido interesante, agradecemos que compartas la información para poder llegar a más gente. Por otra parte, si quieres saber si tus datos están rodando por internet porque has sido hackeado te recomiendo revisarlo en este artículo.