El Konst av socialteknik y hur man hackar människor

Det låter chockerande och rubriken är ganska aggressiv, men ... inte mindre sant.

Är det möjligt att hacka människor? hacka en person?

Nej, vi pratar inte om att hacka dina konton eller din dator genom att implantera komplexa koder. Vi pratar om hackear su sätt att tänka, hacka hans huvud, hacka en människa

Om det inte var, skulle jag inte skriva detta, så låt oss ta frågan för givet och komma till saken. Nedan lär du dig några metoder som kan hjälpa dig skydda dig från socialteknik, eller implementera den för att missbruka den. Beroende på vilken sida du är på.

Låt oss rensa upp ett par punkter. Det är sant att det för närvarande finns många säkerhetslösningar, antivirus, anti-malware, blockerare och andra som hjälper oss att navigera med viss säkerhet på nätet upprepar jag "något".

Låt oss sluta vara barnsliga ett ögonblick och kalla saker med namn.

Linjen som skiljer en erfaren hackare eller bedragare från dina referenser är verkligen liten och oavsett hur många säkerhetsmetoder du implementerar, är den enda som kan skydda dig du.

Ett antivirusprogram kommer till liten nytta om du luras med Social Engineering.

Uppkopplad Εδώ θα βρείτε τα καλύτερα αδειοδοτημενα καζινο ελλαδα. Απολαύστε μια μεγάλη ποικιλία παιχνιδιών, απαράμιλλη ασφάλεια και γεναιόδωρα μπόνους - Δε θα αποητerms.

Socialteknik för att attackera företag.

I fallet med att vilja attackera företag skulle en hackare studera både företaget och personerna inom dem för att genomföra en djupgående utredning som ger dem information för att genomföra sin plan.

En attack av denna storlek kan ta lång tid att genomföra och all information kommer aldrig att begäras på en gång, det är mer en steg-för-steg-sammanställning. Detta kan göras med olika metoder, via telefonsamtal, e-post, klagomål, tekniska problem eller etc ...

En hacker kan presentera sig själv som en nyfiken person eller någon som är intresserad av företaget, han kan utge sig för en annan person med en enkel identitetsstöld eller så kan han blint försöka dra igenom din inkorg. Den kan låtsas att den vill arbeta med dig för att få information om sina intressepunkter och sedan starta en anpassad attack.

Hur får jag kontaktinformation.

Det är väldigt enkelt att få kontaktinformation för ett företag om de inte visas på sin webbplats direkt.

Hitta e-post från webbplatser.

med Hunter.io Du kommer att ha tillgång till e-postadresserna som är relaterade till företaget (via en webbdomän) och där hittar du den svagaste länken eller den avdelning i företaget som du är mest intresserad av att komma åt.

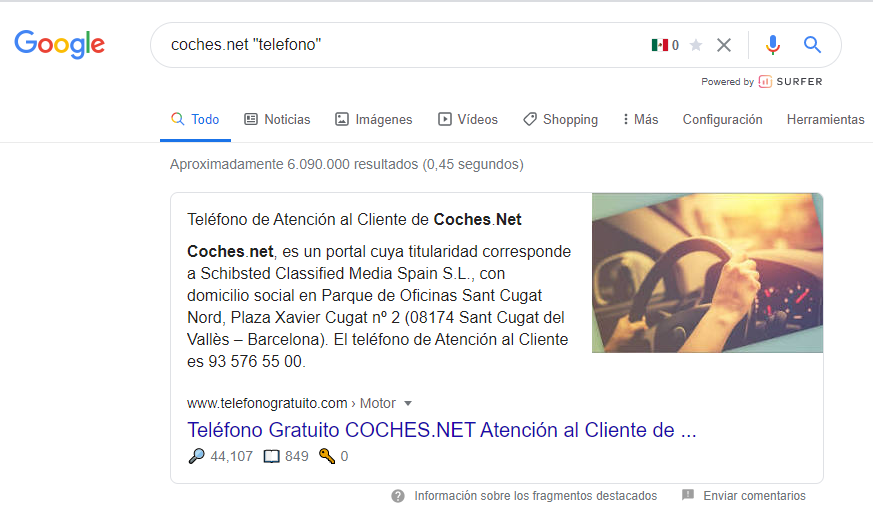

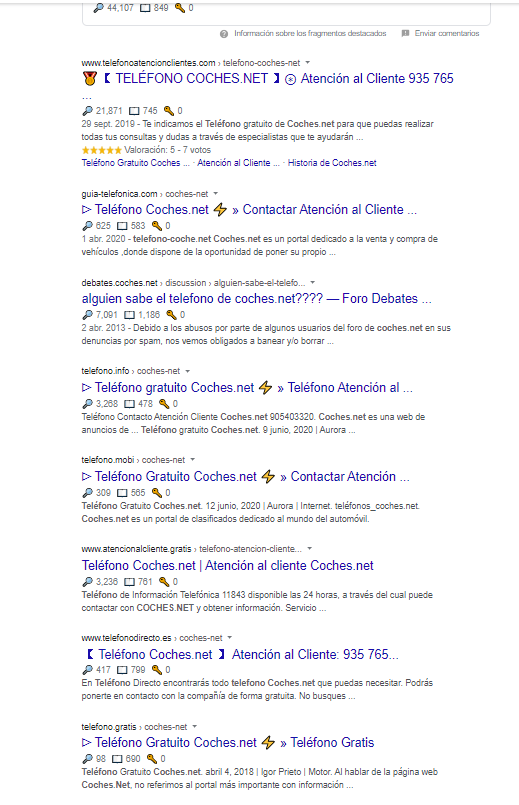

Hitta telefonnummer

Telefoner är inte svåra att hitta heller, förutsatt att webbsidan inte erbjuder telefonnummer för sin egen hand, är en av metoderna att tvinga google att berätta för oss med citattecken ("")

Detta tvingar Google att söka på alla webbsidor, inklusive facebook. Det kommer att ge dig resultaten från vilken plats som helst där telefonen till det företaget talas.

Jag kommer att säga lite om detta, vi har facebook, instagram, Linkedin ... det bör noteras att om företaget har Linkedin kan de hitta den nyckelperson som de kommer att försöka träna för socialteknik.

Socialteknik för användare.

För att börja med detta kommer vi att sätta oss i följande situation eftersom det kommer att bli något mer komplext och vi kommer att ta upp och lösa problemet tillsammans.

En hacker har fått reda på att "Carlos Cabrera" (FIKTITIV person) har en summa pengar i paypal som intresserar honom och genom social ingenjörskonst vill han få inloggningsuppgifterna för sitt PayPal-konto.

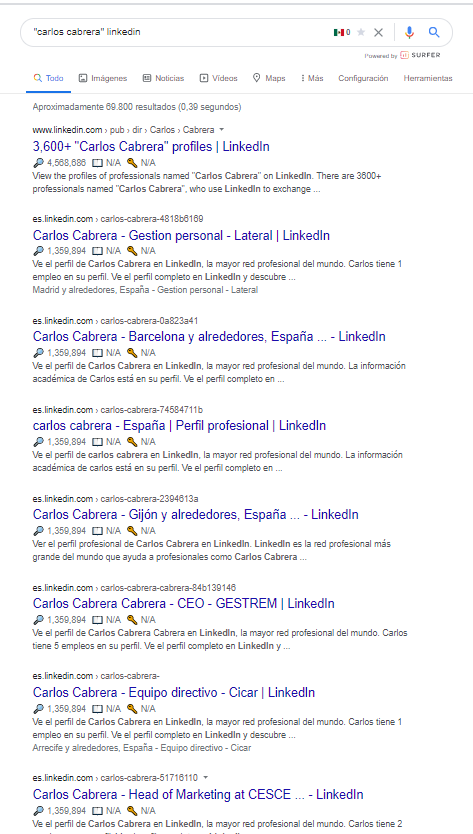

Vilken information finns tillgänglig på Carlos Cabrera (FAKTISK PERSON) på internet?

Låt oss börja med dina sociala nätverk.

Hackaren kan hitta din Facebook med hjälp av citaten i Googles sökmotor: "Carlos Cabrera" Facebook. Eller leta efter honom direkt på Facebook.

Som du kan se ger Google oss många resultat med olika profiler. Det räcker att hitta Carlos och se den integritet han har i sin profil för att extrahera information som kan vara till nytta för honom.

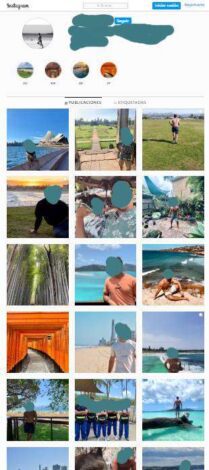

Om du inte hittar användbar information kan du också göra detsamma på instagram eller Linkedin.

Hackaren kommer att söka all information angående till denna Carlos i alla sociala nätverk eftersom det är öppen information och för allmän användning. (Så att du kan se hur enkelt det är att hitta personlig information på internet och varför du inte behöver ge din information på internet)

Med sina sociala nätverk kommer han att leta efter saker som kan vara intressanta för honom att hitta Carlos PayPal-konto. Till exempel, via Instagram kan vi se att Carlos älskar att ta bilder.

OCH DU LEVERERAR MYCKET INFORMATION OM DET.

(Var inte dum och var medveten om vad ett socialt nätverk är snälla)

Vi ska analysera Carlos.

- Är från Barcelona.

- Gillar att resa.

- Han gillar att spela sport.

- Han har en klädstil X.

Låt oss se, Carlos skulle vara IDEAL att marknadsföra en vacker fiktiv produkt, The "Voyage vox". Du kan "ge" en för Instagram för att ladda upp foton med henne. Uhm. Låt oss analysera mer.

Carlos skulle också vara IDEAL för att marknadsföra ett varumärke klädaffär (fiktiv)

Carlos skulle också vara IDEAL att marknadsföra gymutrustning (FIKTIONELL)

Okej, det finns 3 möjliga ingångar till Carlos.

Vilken av de tre?

Vi kommer att fortsätta anta att hackaren väljer den från gymmet.

Hackaren skapar ett Instagram-konto med bilder av X-märkes gymprodukter och efterliknar sin identitet. Fyll i din profil med en länk till din webbplats och en e-postadress skapas med namnet på webbplatsen, om webbplatsen är "gimnasioypesas.com" kommer e-postmeddelandet att vara gimnasioypesas.publicidad@gmail.com (eller någon annan identitetsstöld kan vara trovärdig) )

Okej, hackaren kan kontakta Carlos på Instagram och visa sitt intresse för att han ska marknadsföra sina produkter på sitt konto och få ett bra incitament. Han ber Carlos om en e-postadress och ett telefonnummer för att komma i kontakt med honom, och han ger dem gärna till honom.

Med posten och telefonen har Carlos det rå.

Kontrollera PayPal Mail

Hackaren kan gå till Paypal.com och försöka registrera en PayPal med den e-postadress som Carlos skickade till honom. I händelse av att kontot inte kan skapas eftersom det e-postmeddelandet ÄR REGISTRERAD, hackaren skulle ha hittat E-postadressen till DIN PAYPAL.

Så du kan fortsätta på flera sätt för att få ditt lösenord med Engineering.

Ett av sätten, med en PayPal Xploitz direkt till din e-post. 99% Effektiv med informationen från Carlos.

Om du inte vet vad en Xploitz är, ta en titt på följande artikel.

Hur kan du vara 100% försäkrad?

Att kunna göra en Xploitz som fungerar 100% hackaren kunde ringa Carlos telefon direkt och på så sätt verifiera hans data på samtalet. För detta skulle det vara nödvändigt att samla in mer intressanta uppgifter om Carlos, till exempel hans postadress. Då kan du bli lurad med ett falskt PayPal-samtal:

"Hej Carlos, jag är Antonio, från PayPal."

"Vi har fått en transaktionsförfrågan till din fördel för ett ganska högt belopp från en e-postadress som inte tillhör dina vanliga kontakter. Enligt våra regler måste vi verifiera viss information så att du kan njuta av dina pengar."

"För att genomföra transaktionen måste vi verifiera viss information."

Den verifierar e-postadressen, telefonnummer, postadress, ber honom att berätta för honom de fyra sista siffrorna i bankkontot som är kopplat till PayPal. Om någon av dessa data, såsom postadressen, inte stämmer överens med vad Carlos säger, kan hackaren fråga vad den korrekta adressen är för att ändra den och fortsätta att behålla trovärdigheten.

Allt annat kan fungera, det här är bara exempeltext.

I händelse av att Carlos trodde på telefonsamtalet. Hackaren har gjort jobbet, på den här nivån är det omöjligt för Carlos att inse vad som kommer att hända honom.

All denna information som stulits genom socialteknik och psykologiska tekniker kan användas för att anpassa Xploitz Pishing eller e-post. Skriv till och med de fyra sista siffrorna från ditt bankkonto, siffran du kommer att få från "Okänd betalare" och all ytterligare information som får Pishing att fungera.

Hackaren kommer att skapa e-postmeddelandet och be Carlos att ange sitt PayPal-konto via PayPal-länken (FALSK), till exempel www.paypal.com/log-in/verify-account-two-step . Om du tittar på den här länken ser det ut som en PayPal-länk. Om du går in tar det dig till något helt annat. Detta är ankartext. Förstår du dess farlighet?

När Carlos anger den falska webbadressen, går han direkt till en Xploitz som stjäl hans referenser.

Vad händer om hackaren inte hittar e-postadressen till den registrerade PayPal.

Om hackaren inte hittar PayPal-e-postadressen, tack vare fördelen som han har tagit från sociala nätverk och det falska försöket att marknadsföra sitt gym på instagram, kommer hackaren att kunna skicka en falsk faktura/katalog/kontrakt som innehåller en Keylogger till din e-post.

Vet du inte vad en Keylogger är? Då ska du hallucinera med den här artikeln ...

Hur man skapar en keylogger - Citeia.com

Slutsats.

I slutändan är detta bara en strategi för Socialteknik av de tusentals som finns, förutom att jag har uppfunnit det i farten medan jag skrev det. Inte av den anledningen är det mindre effektivt.

Föreställ dig vad någon med erfarenhet av socialteknik kan uppnå.

Du måste förstå vad farligt vad är internet och användningen av sociala nätverk. Det är nödvändigt att börja bli medveten om detta och sluta erbjuda dina personuppgifter var som helst. Vidta säkerhetsåtgärder och har vård på internet. Google, Facebook (Instagram, Whatsapp), Microsoft, Apple etc ... De erbjuder dina data som om det vore en gratis buffé.

Antingen skyddar du dig själv eller så är du ensam inför en fara.

Om du vill lära dig mer om datorsäkerhet och hackningsmetoder, ta en titt på våra artiklar, prenumerera på vårt nyhetsbrev eller hitta oss på Instagram @citeianews.

Vi hoppas att artikeln har varit till hjälp för dig och vi uppskattar att du delar den för att öka medvetenheten.

Hej. Jag behöver din hjälp. Jag har glömt lösenordet för ett e-postkonto. Och numret som är kopplat till detta finns inte längre (jag ändrade numret) Och det var det enda alternativet att återställa mitt konto. Jag behöver veta lösenordet och jag vet inte hur

Om du inte kommer ihåg det är det ganska besvärligt eftersom du inte har aktiva återställningsmetoder. Var försiktig med dina nästa konton för att inte hamna i samma misstag igen.