Çfarë është një Xploitz dhe si ta përdorësh atë.

Mësoni se si përdoret një Xploitz për të hakuar në 2022

Nëse doni të dini se çfarë është dhe si ta përdorni a Xploitz ju jeni ne vendin e duhur.

Së pari, ka disa pika për të sqaruar, a shfrytëzoj nuk është e njëjtë me a Xploitz. E para është një program kompjuterik ose komandë që shkakton sjellje të papritur në softuer / pajisje. Ky program kompjuterik ose komandë do të përfitojë nga dështimi për të shkaktuar gabime dhe do t'ju lejojë të merrni pjesë të kontrollit mbi sistemin e sulmuar. Në përgjithësi, zakonisht është për të marrë privilegje administratori nga sulmuesi ose për të nisur sulme kibernetike si DoS ose DDoS, për të cilat do të flasim në një artikull tjetër.

Xploitz zakonisht bazohet në inxhinieri sociale. Prandaj, edhe që kërkon një nivel adekuat të programimit, ai nuk ka të njëjtin synim si ai i mëparshmi.

Përveç kësaj, është e nevojshme të sqarohet se qëllimi ynë kur shkruajmë për këtë është thjesht Akademik dhe se ne nuk përpiqemi të inkurajojmë përdorimin e kësaj praktike që nga përdorimi i një Xploitz është krejtësisht i paligjshëm.

Synimi i këtij artikulli është që ju të kuptoni se si funksionon për të shmangur rënien në këto metoda dhe për të rritur ndërgjegjësimin se sa e lehtë është të hakerohet dhe sa pak siguri ofrohet në internet.

Shtë e rëndësishme të sqarohen këto pika.

Ne fillojme.

Çfarë është një Xploitz?

Siç e kemi thënë tashmë, Xploitz zakonisht punon për Inxhinieri Sociale. Qëllimi i kësaj është që të marrë të dhëna të hyrjes në platforma ose llogari përmes mashtrimit dhe kështu ta bëjë viktimën të sigurojë të dhëna vullnetarisht. Pa ndërhyrë në pajisjen tuaj me kode komplekse.

Ekzistojnë platforma të ndryshme që ofrojnë punën e bërë. Ju mund t'i shihni ata duke bërë një kërkim të thjeshtë në google, edhe pse tani për tani nuk do të flasim për to. Këtu do të kuptojmë se si funksionon.

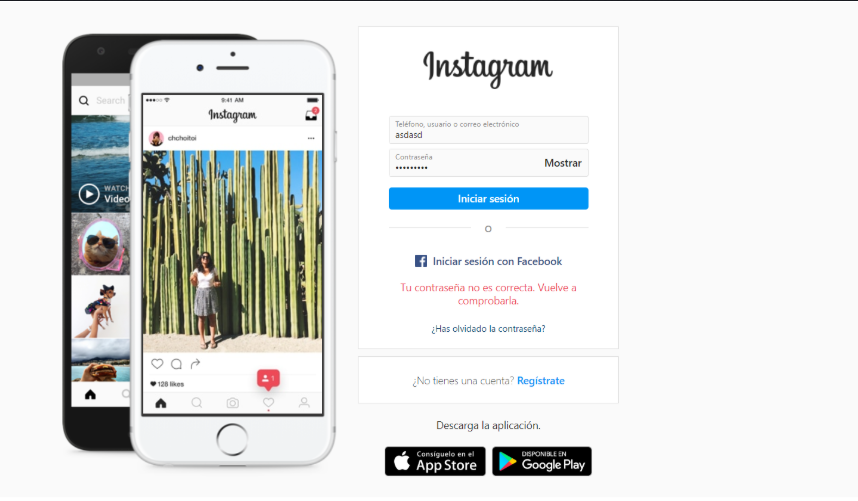

Xploitz konsiston në klonimin dhe/ose falsifikimin e planeve të hyrjes në një platformë specifike me të cilën ne do të nisim sulmin përmes inxhinierisë sociale. Në këtë rast, ne do ta shpjegojmë atë me Instagram. Edhe pse ne kemi folur tashmë për metoda të ndryshme për të hakuar Instagramin, nëse jeni të interesuar të merrni informacion në lidhje me të, ju rekomandojmë të rishikoni këtë artikull:

Hapi i parë: klononi faqen e hyrjes në Instagram.

Duke programuar, për ta bërë atë në një mënyrë të thjeshtë mund të modifikojmë seksionet e "përdoruesit dhe fjalëkalimit" duke përdorur një modul forma e modifikuar e kontaktit. Lënia e pjesëve të përdoruesit dhe fjalëkalimit si fusha të detyrueshme dhe ndryshimi i modelit të kësaj duke përdorur html dhe CSS. Forma e maskuar si një log-in, do të lejojë që kur personi të futë kredencialet dhe të klikojë në Login, kjo formë do të na dërgojë menjëherë të dhënat e futura në këto dy fusha. Në vend që të ndeshet me "mesazhin tuaj është dërguar", viktima do të ndeshet me mesazhin që të dhënat që janë futur janë të pasakta. Pastaj faqja false duhet të ridrejtohet automatikisht në faqen origjinale të hyrjes në REAL Instagram. Në këtë mënyrë viktima nuk do ta kuptojë kurrë atë që sapo ndodhi dhe se ai vetëm i ka dërguar vullnetarisht të dhënat e tij përmes një Xploitz të plotë.

Ka metoda të ndryshme me të njëjtin rezultat, në këtë rast, për ta shpjeguar atë në një mënyrë të kuptueshme dhe të thjeshtë për fillestarët që doja ta shpjegoja me një Formular Kontaktimi të modifikuar që do të na jepte të kuptuarit e përdorimit që po kërkojmë. Megjithëse mund ta bëjmë atë në një mijë mënyra të ndryshme.

Si të klononi një faqe në internet të lehtë.

Ekziston një program, HTTrack , ai KLON pikërisht faqet e internetit që ne vendosim në të, kështu që kjo do të shërbente për klonimin e internetit që të imitohet në HTML dhe CSS. Ne në thelb do të klononim avionin e hyrjes dhe do të hidhnim pjesën tjetër. Këtu do të duhet të modifikojmë lidhjet e destinacionit të faqes origjinale për të mbajtur vetëm faqen e dëshiruar, pastaj të prezantojmë funksionalitetin e Formës së modifikuar në seksionet e Përdoruesit, fjalëkalimit dhe Login Gati, kemi faqen e dëshiruar, do të duhet ta ngarkojmë vetëm në një domain në internet. Nëse është e mundur, një domen që lidhet me emrin "Instagram".

Dërgimi i banesave dhe Inxhinierisë Sociale

Sapo të kemi gati Xploitz, kalojmë në pjesën më interesante dhe krijuese.

Nëse e njohim viktimën në fjalë nga dora e parë, është shumë më e lehtë të përdorësh inxhinierinë sociale për ta ulur atë. Ju duhet që personi të fusë kredencialet e tij në atë faqe, kështu që do t'ju duhet t'ia merrni atë në një farë mënyre.

Metodat më të përdorura janë me email ose kontakt përmes rrjeteve sociale. Edhe pse me postë zakonisht është shumë më efektive.

Llogaritë e postës elektronike të modifikuar.

Për ta bërë atë sa më të besueshme, duke falsifikuar faqen në Instagram, ata që bëjnë Xploitz duhet të përdorin një email të besueshëm, për shembull support-instagram@gmail.com ose një adresë tjetër të ngjashme me email që ata mund të krijojnë për të dërguar faqen e dëshiruar. Nëse fitoni një domen në internet si "instagramssupport.com" ose i ngjashëm, adresa e emailit do të jetë shumë më e besueshme se një gmail.com, në këtë mënyrë ne mund të përdorim llogari email si "no-reply@instagramssupport.com" që do t'i jepte më shumë besueshmëri postës.

Disa kohë më parë, mora një përpjekje Xploitz ose Pishing të cilën e shkruaj në artikullin vijues, do t'ju ndihmojë t'i identifikoni.

Pasi të keni krijuar llogarinë e postës elektronike, thjesht mund t'i dërgoni një email personit të cilit i drejtohet Xploitz me një Titull të mrekullueshëm si:

Identifikimi i paautorizuar është zbuluar në llogarinë tuaj.

Ashtu si në këtë shembull:

Pastaj në tekstin e postës, vijon:

Në email, lidhja në fjalë futet me anë të një "tekst spirancë". Ky po shkruan https://www.instagram.com/ por ndryshoni adresën atje ku ju dërgon. Në këtë rast, nëse futni atë lidhje, ajo do t'ju dërgojë në një vend tjetër. Personi do të mendojë se po dërgohen në URL-në e destinacionit, por ata po dërgohen te një XPLOITZ.

Në këtë imazh, Xploitz në fjalë është i një cilësie të ulët, nëse keni informacion në lidhje me viktimën, atëherë ai do të drejtohet në gjuhën e përdorur nga ky person dhe do të personalizohet në një mënyrë më krijuese. Edhe duke përfshirë imazhe që mund të kopjohen nga postat elektronike të marra nga instagram, për tu dukur më realiste.

Plotësohet me Inxhinierinë Sociale

Për të nisur xploitz dhe për të rritur në mënyrë drastike rezultatet e tij, hakerët përdorin inxhinierinë sociale për të marrë informacion rreth viktimës.

Kjo do t'i lejojë hakerit të personalizojë emailin në një mënyrë shumë më realiste ose të gjejë "pika të dobëta" të tjera që e bëjnë Xploitz të funksionojë. Nëse dëshironi të mësoni më shumë se si ata aplikojnë inxhinierinë sociale për hakimin.

Dhe kjo është sa lehtë mund të biesh në një Xploitz dhe të vuash vjedhje të identitetit.

Nëse ju duk interesante, ne e vlerësojmë që ndani informacionin për të arritur më shumë njerëz. Nga ana tjetër, nëse doni të dini nëse të dhënat tuaja po qarkullojnë në internet sepse jeni hakuar, ju rekomandoj t'i rishikoni në këtë artikull.