Is het mogelijk om mensen te hacken? social engineering

El Art of Social Engineering y hoe mensen te hacken

Het klinkt schokkend en de kop is behoorlijk agressief, maar ... niet minder waar.

Is het mogelijk om mensen te hacken? een persoon hacken?

Nee, we hebben het niet over het hacken van uw accounts of uw computer door het implanteren van complexe codes. We praten over hackear su manier van denken, hak zijn hoofd, een mens hacken

Als dat niet zo was, zou ik dit niet schrijven, dus laten we de vraag als vanzelfsprekend beschouwen en ter zake komen. Hieronder leert u enkele methoden die u kunnen helpen u beschermen tegen Social Engineering, of implementeer het om het te misbruiken. Afhankelijk van aan welke kant je staat.

Laten we een paar punten ophelderen. Het is waar dat er momenteel veel beveiligingsoplossingen, antivirus, antimalware, blokkers en andere zijn die ons zullen helpen navigeren met enige zekerheid op het net herhaal ik "iets".

Laten we nu even stoppen met kinderachtig te zijn en dingen bij naam noemen.

De lijn die een ervaren hacker of oplichter scheidt van uw inloggegevens is erg klein en het maakt niet uit hoeveel beveiligingsmethoden u implementeert, de enige die u kan beschermen, bent u zelf.

Een antivirusprogramma heeft weinig zin als u wordt opgelicht met Social Engineering.

Online Εδώ θα βρείτε τα καλύτερα αδειοδοτημενα καζινο ελλαδα. Απολαύστε μια μεγάλη ποικιλία παιχνιδιών, απαράμιλλλη ασφάλεια και γεναιόδωρα μπόνους - δεν θα απο απο απο απο απο απο απο απο απο απο απο απο απο απο απο απο αποητ ατ αποητ ατ ατο ατs αεss.

Social engineering om bedrijven aan te vallen.

In het geval dat een hacker bedrijven wil aanvallen, zou hij zowel het bedrijf als de mensen binnen het bedrijf bestuderen om een diepgaand onderzoek uit te voeren dat hen informatie verschaft om hun plan uit te voeren.

Een aanval van deze omvang kan lang duren en alle informatie zal nooit in één keer worden opgevraagd, het is meer een stapsgewijze compilatie. Dit kan op verschillende manieren gebeuren, via telefoontjes, e-mails, klachten, technische problemen of etc ...

Een hacker kan zich presenteren als een nieuwsgierig persoon of iemand die geïnteresseerd is in het bedrijf, hij kan zich voordoen als een andere persoon met een simpele identiteitsdiefstal of hij kan blindelings proberen je mailbox door te spitten. Het kan doen alsof het met u wil samenwerken om informatie te krijgen over zijn aandachtspunten en vervolgens een aangepaste aanval lanceren.

Hoe u contactinformatie kunt krijgen.

Het is heel gemakkelijk om contactgegevens van een bedrijf te krijgen als ze niet meteen op hun website worden weergegeven.

Vind e-mails van websites.

met Hunter.io U krijgt toegang tot de e-mailadressen die betrekking hebben op het bedrijf (via een webdomein) en daar vindt u de zwakste schakel of de afdeling van het bedrijf waarvoor u het meest geïnteresseerd bent.

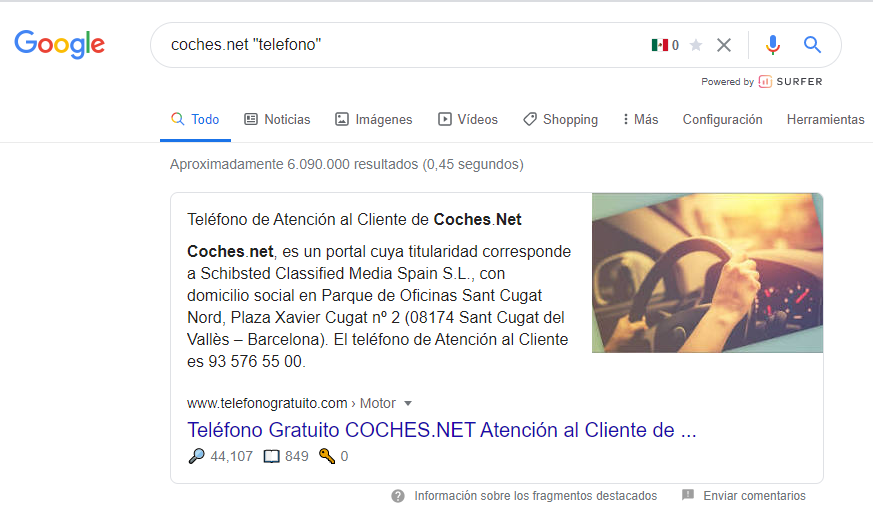

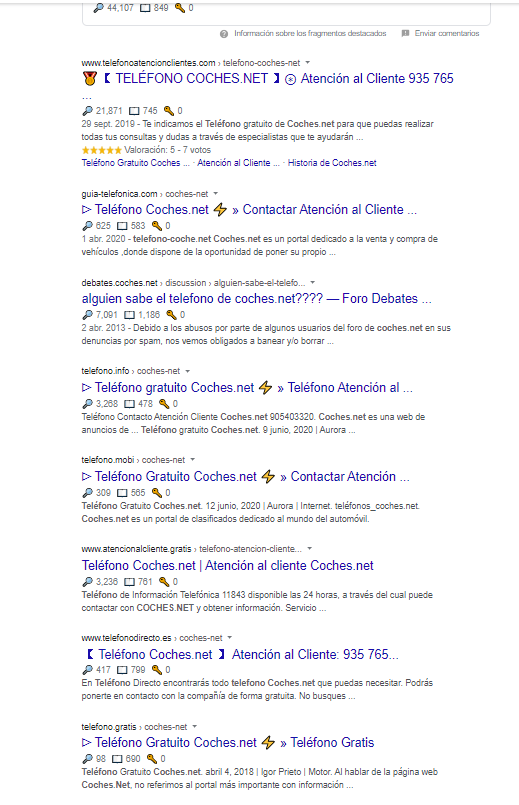

Zoek telefoonnummers

Telefoons zijn ook niet moeilijk te vinden, ervan uitgaande dat de webpagina niet het telefoonnummer van zijn eigen hand biedt, is een van de methoden om Google te dwingen het ons te vertellen door middel van aanhalingstekens ("")

Dit zal Google dwingen om alle webpagina's te doorzoeken, inclusief Facebook. Het geeft u de resultaten van elke plaats waar de telefoon van dat bedrijf wordt gesproken.

Ik zal hier weinig over zeggen, we hebben Facebook, Instagram, Linkedin ... er moet worden opgemerkt dat als het bedrijf Linkedin heeft, ze de sleutelpersoon kunnen vinden voor wie ze zullen proberen uit te oefenen social engineering.

Social engineering voor gebruikers.

Om hiermee te beginnen gaan we onszelf in de volgende situatie plaatsen, aangezien het wat complexer zal zijn en we het probleem samen aan de orde zullen stellen en oplossen.

Een hacker heeft ontdekt dat "Carlos Cabrera" (FICTITIOUS Person) een bedrag op PayPal heeft staan dat hem interesseert en via social engineering wil hij de inloggegevens van zijn PayPal-rekening verkrijgen.

Welke informatie is er op internet beschikbaar over Carlos Cabrera (FEITELIJKE PERSOON)?

Laten we beginnen met uw sociale netwerken.

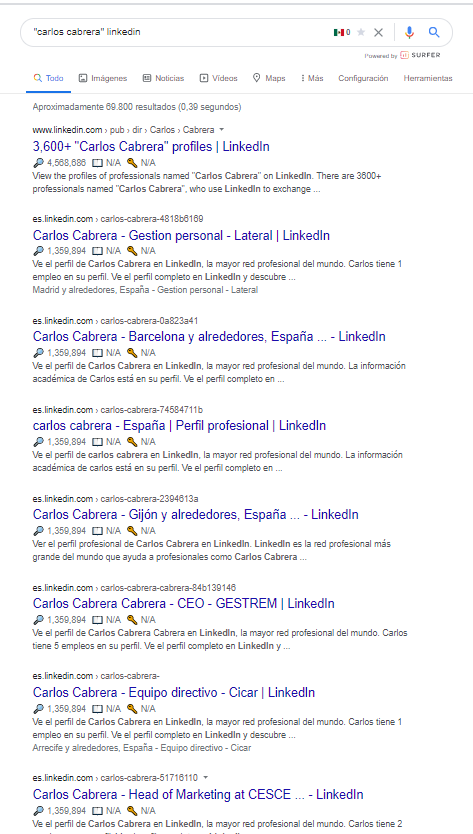

De hacker kan uw Facebook vinden met behulp van de aanhalingstekens in de Google-zoekmachine: "Carlos Cabrera" Facebook. Of zoek hem direct op Facebook.

Zoals u kunt zien, geeft Google ons veel resultaten met verschillende profielen. Het is voldoende om Carlos te vinden en de privacy te zien die hij in zijn profiel heeft om informatie te extraheren die voor hem nuttig kan zijn.

Vind je geen bruikbare informatie, dan kan dat ook op instagram of Linkedin.

De hacker zal alle informatie over naar deze Carlos in elk sociaal netwerk omdat het open informatie is en voor openbaar gebruik. (Zodat u kunt zien hoe gemakkelijk het is om persoonlijke informatie op internet te vinden en waarom u uw informatie niet op internet hoeft te GEVEN)

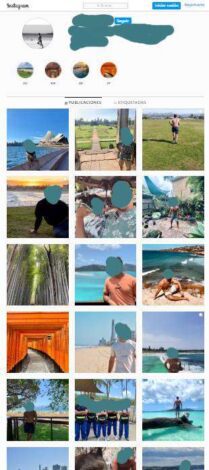

Met zijn sociale netwerken zal hij op zoek gaan naar dingen die voor hem interessant kunnen zijn om Carlos's PayPal-account te vinden. Via Instagram kunnen we bijvoorbeeld zien dat Carlos graag foto's maakt.

EN U BIEDT ER VEEL INFORMATIE OVER.

(Wees niet dom en let op wat een sociaal netwerk is alsjeblieft)

We gaan Carlos analyseren.

- Komt uit Barcelona.

- Houdt van reizen.

- Hij houdt van sporten.

- Hij heeft een kledingstijl X.

Eens kijken, Carlos zou IDEAAL zijn om een prachtig fictief product te promoten, de "Voyage vox". Je zou er een kunnen "geven" aan Instagram om foto's met haar te uploaden. Uhm. Laten we meer analyseren.

Carlos zou ook IDEAAL zijn om een merk van de kledingwinkel (fictief)

Carlos zou ook IDEAAL zijn om te promoten fitnessapparatuur (FICTIEF)

Oké, er zijn 3 mogelijke ingangen voor Carlos.

Welke van de drie?

We gaan ervan uit dat de hacker degene uit de Gym kiest.

De hacker maakt een Instagram-account aan met afbeeldingen van fitnessproducten van het merk X en imiteert zijn identiteit. Voltooi uw profiel met een link naar uw website en er wordt een e-mailadres gemaakt met de naam van de website, als de website "gimnasioypesas.com" is, dan is de e-mail gimnasioypesas.publicidad@gmail.com (of een andere imitatie die geloofwaardig is )

Oké, de hacker kan contact opnemen met Carlos op Instagram en zijn interesse in hem tonen om zijn producten op zijn account te promoten en een goede stimulans krijgen. Hij vraagt Carlos om een e-mailadres en een telefoonnummer om met hem in contact te komen, en hij geeft ze hem graag.

Met de post en de telefoon heeft Carlos het rauw.

Controleer PayPal Mail

De hacker kan naar Paypal.com gaan en proberen een PayPal te registreren met het e-mailadres dat Carlos hem heeft gestuurd. In het geval dat het account niet kan worden aangemaakt omdat die e-mail IS GEREGISTREERD, de hacker zou het E-MAIL adres van UW PAYPAL gevonden hebben.

U kunt dus op verschillende manieren te werk gaan om uw wachtwoord bij Engineering te verkrijgen.

Een van de manieren, met een PayPal Xploitz rechtstreeks naar uw e-mailadres. 99% effectief met de informatie van Carlos.

Als je niet weet wat een Xploitz is, bekijk dan het volgende artikel.

Hoe kunt u 100% verzekerd zijn?

Om een Xploitz die 100% werkt de hacker kon de telefoon van Carlos rechtstreeks bellen en zo zijn gegevens tijdens het gesprek verifiëren. Hiervoor zou het nodig zijn om meer interessante gegevens over Carlos te verzamelen, zoals zijn postadres. Dan kunt u met een nep-PayPal-oproep worden misleid met:

"Hallo Carlos, ik ben Antonio, van PayPal."

"We hebben een transactieverzoek in uw voordeel ontvangen voor een vrij hoog bedrag van een e-mailadres dat niet tot uw gemeenschappelijke contacten behoort. Volgens onze voorschriften moeten we bepaalde informatie verifiëren zodat u van uw geld kunt genieten."

"Om de transactie uit te voeren, zullen we enkele gegevens moeten verifiëren."

Het verifieert het e-mailadres, telefoonnummer, postadres, vraagt hem om hem de laatste 4 cijfers van de bankrekening gekoppeld aan PayPal te vertellen. Als een van deze gegevens, zoals het postadres, niet overeenkomt met wat Carlos zegt, kan de hacker vragen wat het juiste adres is om het te wijzigen en de geloofwaardigheid te behouden.

Al het andere zou kunnen werken, dit is slechts een voorbeeldtekst.

In het geval dat Carlos het telefoontje geloofde. De hacker heeft de klus geklaard, op dit niveau is het onmogelijk voor Carlos om te beseffen wat er met hem gaat gebeuren.

Al deze informatie die is gestolen via Social Engineering en psychologische technieken kan worden gebruikt om de Xploitz Pishing of mail te personaliseren. Zelfs de laatste 4 cijfers schrijven van uw bankrekening, het cijfer dat u van de "onbekende betaler" ontvangt en alle aanvullende informatie die ervoor zorgt dat Pishing werkt.

De hacker maakt de e-mail en vraagt Carlos om bijvoorbeeld zijn PayPal-account in te voeren via de PayPal-link (FALSE). www.paypal.com/log-in/verify-account-two-step . Als je naar deze link kijkt, lijkt het op een PayPal-link. Als je naar binnen loopt, brengt het je naar iets totaal anders. Dit is Anchor Text. Begrijpt u de gevaarlijkheid ervan?

Wanneer Carlos de nep-URL invoert, gaat hij rechtstreeks naar een Xploitz die zijn inloggegevens steelt.

Wat gebeurt er als de hacker het e-mailadres van de geregistreerde PayPal niet vindt.

Als de hacker het e-mailadres van PayPal niet kan vinden, dankzij het voordeel dat hij heeft gehaald uit sociale netwerken en de valse poging om zijn sportschool op Instagram te promoten, kan de hacker hem een valse factuur/catalogus/contract sturen met een Keylogger naar uw e-mail.

Weet je niet wat een keylogger is? Dan ga je hallucineren met dit artikel ...

Hoe maak je een keylogger aan - Citeia.com

Conclusie.

Uiteindelijk is dit slechts een strategie van Social engineering van de duizenden die er zijn, behalve dat ik het on the fly heb uitgevonden terwijl ik het aan het schrijven was. Niet om die reden is het minder effectief.

Stel je voor wat iemand met ervaring in social engineering kan bereiken.

Je moet weten wat gevaarlijk wat is internet en het gebruik van sociale netwerken. Het is noodzakelijk om u hiervan bewust te worden en uw persoonsgegevens nergens meer aan te bieden. Neem veiligheidsmaatregelen en hebben voorzichtig op internet. Google, Facebook (Instagram, Whatsapp), Microsoft, Apple enz ... Ze bieden uw gegevens aan alsof het een gratis buffet is.

Of je beschermt jezelf, of je staat er alleen voor als er gevaar dreigt.

Als je meer wilt weten over computerbeveiliging en hackmethoden, bekijk dan onze artikelen, schrijf je in op onze nieuwsbrief of vind ons op Instagram @citeianews.

We hopen dat het artikel nuttig voor je is geweest en we waarderen het dat je het deelt om het bewustzijn te vergroten.

Hallo. Ik heb uw hulp nodig. Ik ben het wachtwoord van een e-mailaccount vergeten. En het nummer dat hieraan gekoppeld is bestaat niet meer (ik heb het nummer gewijzigd) EN het was de enige optie om mijn account te herstellen. Ik moet het wachtwoord weten en ik weet niet hoe

Als je het je niet meer kunt herinneren, is dat behoorlijk lastig omdat je geen actieve herstelmethoden hebt. Wees voorzichtig met uw volgende accounts om niet opnieuw in dezelfde fout te vallen.