Wat is een Xploitz en hoe u deze gebruikt.

Ontdek hoe een Xploitz wordt gebruikt om te hacken in 2022

Als u wilt weten wat het is en hoe u een Xploitz je bent op de juiste plek.

Allereerst zijn er een paar punten om te verduidelijken, a Exploiteren is niet hetzelfde als een Xploitz. De eerste is een computerprogramma of commando dat onverwacht gedrag in software / hardware veroorzaakt. Dit computerprogramma of deze opdracht profiteert van een mislukking om fouten te veroorzaken en stelt u in staat om een deel van de controle over het aangevallen systeem te krijgen. Over het algemeen is het meestal om beheerdersrechten van de aanvaller te krijgen of om cyberaanvallen zoals DoS of DDoS te starten, waarover we in een ander artikel zullen praten.

De Xploitz is meestal gebaseerd op social engineering. Daarom heeft het, zelfs als het een adequaat programmeerniveau vereist, niet dezelfde bedoeling als het vorige.

Bovendien is het nodig om duidelijk te maken dat onze intentie wanneer we hierover schrijven puur Academisch is en dat we niet proberen het gebruik van deze praktijk aan te moedigen, aangezien het gebruik van een Xploitz het is TOTAAL ILLEGAAL.

De bedoeling van dit artikel is dat u begrijpt hoe het werkt om te voorkomen dat u in deze methoden vervalt en om u bewust te maken van hoe gemakkelijk het is om gehackt te worden en hoe weinig veiligheid er op internet wordt geboden.

Het is belangrijk om deze punten te verduidelijken.

We beginnen.

Wat is een Xploitz?

Zoals we al zeiden, werkt de Xploitz meestal voor Social Engineering. De bedoeling hiervan is om via misleiding toegangsgegevens tot platforms of accounts te verkrijgen en zo het slachtoffer ertoe te brengen de gegevens vrijwillig te verstrekken. Zonder uw apparaat te verstoren met complexe codes.

Er zijn verschillende platforms die de klus aanbieden. Je kunt ze een simpele Google-zoekopdracht zien doen, hoewel we het er voorlopig niet over zullen hebben. Hier zullen we begrijpen hoe het werkt.

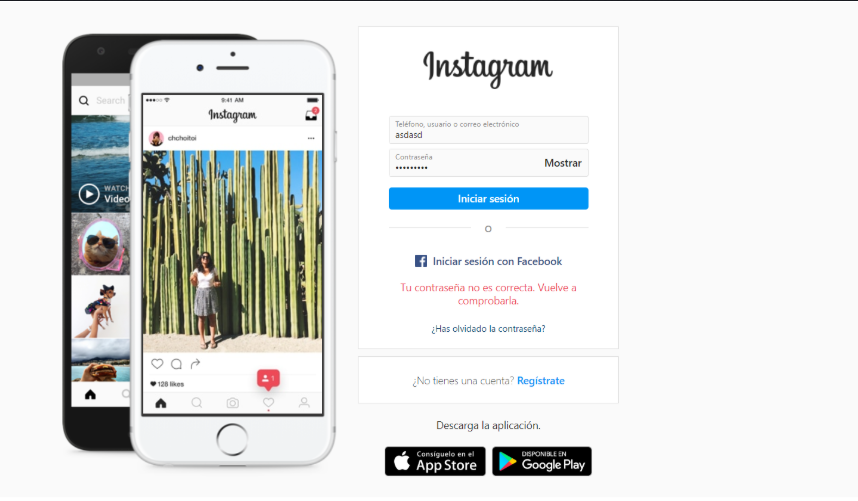

De Xploitz bestaat uit het klonen en/of vervalsen van de inlogplannen van een specifiek platform waarmee we via social engineering de aanval zullen lanceren. In dit geval gaan we het illustreren met Instagram. Hoewel we het al hebben gehad over verschillende methoden om Instagram te hacken, raden we je aan dit artikel te lezen als je er informatie over wilt krijgen:

Eerste stap: de inlogpagina van Instagram klonen.

Door te programmeren, om het op een eenvoudige manier te doen, kunnen we de secties "gebruiker en wachtwoord" wijzigen met behulp van een module aangepast contactformulier. De gebruikers- en wachtwoordsecties als verplichte velden achterlaten en het ontwerp hiervan wijzigen met html en CSS. Het formulier dat is vermomd als een login, maakt het mogelijk dat wanneer de persoon de inloggegevens invoert, hij al op Inloggen klikt, dit formulier ons onmiddellijk de gegevens stuurt die in deze twee velden zijn ingevoerd. In plaats van 'uw bericht is verzonden' tegen te komen, zou het slachtoffer het bericht dat tegenkomen de ingevoerde gegevens zijn onjuist. Dan moet de valse pagina automatisch doorverwijzen naar de originele pagina van de REAL Instagram-login. Het slachtoffer zal dus nooit beseffen wat er net is gebeurd en dat hij zojuist vrijwillig zijn gegevens heeft ingediend via een volwaardige Xploitz.

Er zijn verschillende methoden met hetzelfde resultaat, in dit geval, om het op een begrijpelijke en eenvoudige manier uit te leggen voor de meeste beginners. Ik wilde het uitleggen met een aangepast contactformulier dat ons inzicht zou geven in het gebruik dat we zoeken. Hoewel we het op duizend verschillende manieren kunnen doen.

Hoe een eenvoudige website te klonen.

Er is een programma, HTTrack , die KLOON precies de webpagina's die we plaatsen, dus dit zou dienen om in HTML en CSS het web te klonen dat u wilt nabootsen. We zouden in feite het inlogvlak klonen en de rest weggooien. Hier zouden we de bestemmingslinks van de originele pagina moeten wijzigen om alleen de gewenste pagina te behouden, en vervolgens de functionaliteit van het gewijzigde formulier introduceren in de gebruikers-, wachtwoord- en login-secties. Klaar, we hebben de gewenste pagina, we hoeven deze alleen maar te uploaden naar een webdomein. Indien mogelijk een domein dat gerelateerd is aan de naam ‘Instagram’.

Platte indiening en Social Engineering

Zodra we de Xploitz klaar hebben, gaan we naar het meest interessante en creatieve gedeelte.

Als we het slachtoffer in kwestie uit de eerste hand kennen, is het veel gemakkelijker om social engineering te gebruiken om haar neer te halen. U hebt de persoon nodig om zijn / haar inloggegevens op die pagina in te voeren, dus u moet deze op de een of andere manier bij hen krijgen.

De meest gebruikte methoden zijn via e-mail of contact via sociale netwerken. Hoewel het per post meestal veel effectiever is.

Gewijzigde e-mailaccounts.

Om het zo geloofwaardig mogelijk te maken, na het vervalsen van de Instagram-pagina, moeten degenen die Xploitz maken een geloofwaardig e-mailadres gebruiken, bijvoorbeeld support-instagram@gmail.com of een ander vergelijkbaar e-mailadres dat ze kunnen maken om de gewenste pagina te verzenden . Als u een webdomein verwerft zoals "instagramssupport.com" of iets dergelijks, zal het e-mailadres veel geloofwaardiger zijn dan een gmail.com, op deze manier kunnen we e-mailaccounts gebruiken zoals "no-reply@instagramssupport.com" die zouden geven veel meer geloofwaardigheid aan de mail.

Enige tijd geleden ontving ik een Xploitz- of Pishing-poging die ik in het volgende artikel schrijf, het zal je helpen om ze te identificeren.

Zodra u het e-mailaccount heeft aangemaakt, kunt u eenvoudig een e-mail sturen naar de persoon aan wie de Xploitz is geadresseerd met een opvallende titel zoals:

Ongeautoriseerde login is gedetecteerd op uw account.

Zoals in dit voorbeeld:

Dan in de tekst van de mail, het volgende:

De betreffende link wordt in de e-mail ingevoerd door middel van een "Anker tekst". Dit is schrijven https://www.instagram.com/ maar verander het adres waar het u naartoe stuurt. Als u in dit geval die link invoert, wordt u naar een andere plaats gestuurd. De persoon zal denken dat ze naar de bestemmings-URL worden gestuurd, maar ze worden naar een XPLOITZ gestuurd.

Op deze afbeelding is de betreffende Xploitz van lage kwaliteit. Als u informatie over het slachtoffer heeft, wordt deze doorverwezen naar de taal die door deze persoon wordt gebruikt en op een creatievere manier gepersonaliseerd. Zelfs afbeeldingen bevatten die kunnen worden gekopieerd van e-mails die zijn ontvangen van Instagram, om er realistischer uit te zien.

Aangevuld met Social Engineering

Om xploitz te lanceren en de resultaten drastisch te verhogen, gebruiken hackers social engineering om informatie over het slachtoffer te krijgen.

Hierdoor kan de hacker de e-mail op een veel realistischere manier personaliseren of andere "zwakke plekken" vinden waardoor Xploitz werkt. Als je meer wilt weten over hoe ze social engineering toepassen op hacken.

En zo gemakkelijk kun je in een Xploitz vallen en identiteitsdiefstal krijgen.

Als je het interessant vond, stellen we het op prijs dat je de informatie deelt om zo meer mensen te bereiken. Aan de andere kant, als je wilt weten of je gegevens het internet op rollen omdat je gehackt bent, raad ik je aan om dit in dit artikel te bekijken.