Mikä on Xploitz ja miten sitä käytetään.

Opi kuinka Xploitzia käytetään hakkerointiin vuonna 2022

Jos haluat tietää mikä se on ja miten sitä käytetään Xploitz olet oikeassa paikassa.

Ensinnäkin on selvitettävä muutama asia, a Käyttää hyväkseen ei ole sama kuin a Xploitz. Ensimmäinen on tietokoneohjelma tai komento, joka aiheuttaa odottamattomia toimintoja ohjelmistoissa / laitteistoissa. Tämä tietokoneohjelma tai komento hyödyntää virheiden aiheuttamattomuutta ja antaa sinun hallita hyökkäysjärjestelmää. Yleensä se on yleensä saada järjestelmänvalvojan oikeudet hyökkääjältä tai käynnistää kyberhyökkäykset, kuten DoS tai DDoS, joista puhumme toisessa artikkelissa.

Xploitz perustuu yleensä sosiaaliseen suunnitteluun. Siksi vaikka se vaatii riittävän ohjelmointitason, sillä ei ole samaa tarkoitusta kuin edellisellä.

Lisäksi on tarpeen selventää, että aikomuksemme tätä kirjoittaessamme on puhtaasti akateeminen ja että emme yritä kannustaa tämän käytännön käyttöä, koska Xploitz se on täysin laitonta.

Tämän artikkelin tarkoituksena on auttaa sinua ymmärtämään, miten näihin menetelmiin sortumisen välttäminen toimii, ja lisätä tietoisuutta siitä, kuinka helppoa hakkerointi on ja kuinka vähän turvallisuutta Internetissä tarjotaan.

On tärkeää selventää näitä kohtia.

Aloitamme.

Mikä on Xploitz?

Kuten olemme jo sanoneet, Xploitz työskentelee yleensä sosiaalisuunnittelussa. Tämän tarkoituksena on saada pääsy tieto alustoille tai tileille petoksen avulla ja saada uhri siten toimittamaan tiedot vapaaehtoisesti. Tunkeutumatta laitteeseen monimutkaisilla koodeilla.

Tehtyä työtä on useita alustoja. Voit nähdä heidän tekevän yksinkertaista Google-hakua, vaikka toistaiseksi emme aio puhua niistä. Täällä ymmärrämme, miten se toimii.

Xploitz koostuu tietyn alustan sisäänkirjautumissuunnitelmien kloonaamisesta ja/tai väärentämisestä, jolla käynnistämme hyökkäyksen sosiaalisen manipuloinnin avulla. Tässä tapauksessa annamme sen esimerkin Instagramilla. Vaikka olemme jo puhuneet erilaisista menetelmistä Instagramin hakkerointiin, suosittelemme tutustumaan tähän artikkeliin, jos olet kiinnostunut saamaan tietoja siitä:

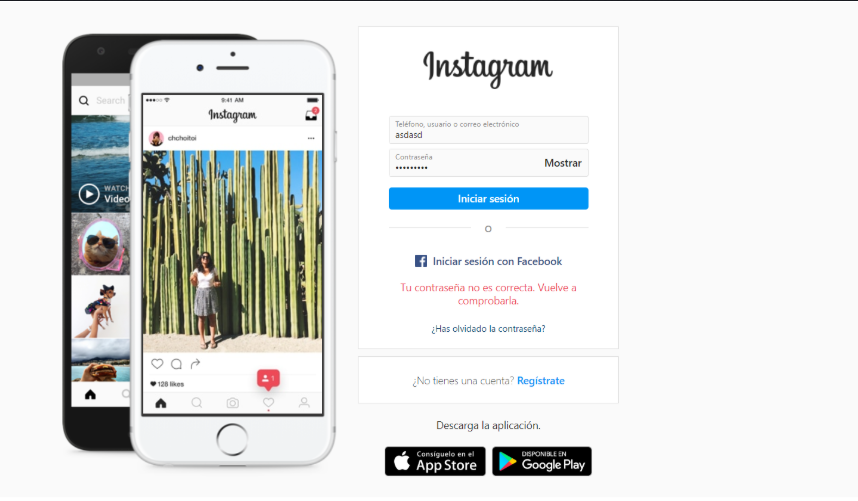

Ensimmäinen vaihe: kloonaa Instagram-kirjautumissivu.

Ohjelmoimalla se voidaan tehdä yksinkertaisella tavalla modifioimalla "käyttäjän ja salasanan" osiot moduulin avulla muokattu yhteydenottolomake. Käyttäjän ja salasanan osien jättäminen pakollisiksi kentiksi ja tämän rakenteen muuttaminen html: n ja CSS: n avulla. Sisäänkirjautumisena peitelty lomake sallii, että kun henkilö syöttää kirjautumistiedot ja napsauttaa Kirjaudu sisään, tämä lomake lähettää meille välittömästi näihin kahteen kenttään syötetyt tiedot. Sen sijaan, että uhri tapaisi "viestisi on lähetetty", uhri löytää sen syötetyt tiedot ovat virheellisiä. Sitten väärän sivun pitäisi ohjata automaattisesti REAL Instagram -kirjautumisen alkuperäiselle sivulle. Siksi uhri ei koskaan tajua mitä juuri tapahtui ja että hän on juuri vapaaehtoisesti toimittanut tietonsa täysimittaisen Xploitzin kautta.

Tässä tapauksessa on olemassa erilaisia menetelmiä, joilla on sama tulos, selittämään se ymmärrettävällä ja yksinkertaisella tavalla eniten aloittelijoille. Halusin selittää sen muokatulla yhteydenottolomakkeella, joka antaisi meille ymmärrystä etsinnästä. Vaikka voimme tehdä sen tuhannella eri tavalla.

Kuinka kloonata helppo verkkosivusto.

On ohjelma, HTTrack , että KLOONA täsmälleen verkkosivut, jotka laitamme siihen, joten tämä auttaisi kloonaamaan verkkoa esiintymään HTML: ssä ja CSS: ssä. Kloonattaisimme periaatteessa sisäänkirjautumistason ja hylkäsimme loput. Tässä meidän on muutettava alkuperäisen sivun kohdelinkkejä, jotta vain haluamasi sivu säilyy, ja sitten esitellä muokatun lomakkeen toiminnot Käyttäjä-, Salasana- ja Sisäänkirjaus-osioille. Valmiina, meillä on haluamasi sivu, meidän on vain ladattava se verkkotunnukseen. Jos mahdollista, verkkotunnus, joka liittyy nimeen "Instagram".

Lähetetään tasainen ja sosiaalinen suunnittelu

Kun Xploitz on valmis, siirrymme mielenkiintoisimpaan ja luovimpaan osaan.

Jos tunnemme kyseessä olevan uhrin omakohtaisesti, on paljon helpompaa käyttää sosiaalista suunnittelua hänen kaatamiseen. Tarvitset henkilön syöttämään tunnistetietonsa tälle sivulle, joten sinun on saatava se heille jollakin tavalla.

Käytetyimmät menetelmät ovat sähköpostitse tai yhteydenotolla sosiaalisten verkostojen kautta. Vaikka postitse se on yleensä paljon tehokkaampaa.

Muokatut sähköpostitilit.

Jotta se olisi mahdollisimman uskottava, väärentäen Instagram-sivua, Xploitzin tekevien on käytettävä luotettavaa sähköpostia, esimerkiksi support-instagram@gmail.com tai muuta vastaavaa sähköpostiosoitetta, jonka he voivat luoda halutun sivun lähettämiseen . Jos hankit verkkotunnuksen, kuten "instagramssupport.com" tai vastaavan, sähköpostiosoite on paljon uskottavampi kuin gmail.com, joten voimme käyttää sähköpostitilejä, kuten "no-reply@instagramssupport.com", mikä antaisi paljon enemmän uskottavuutta postille.

Jokin aika sitten sain Xploitz- tai Pishing-yrityksen, jonka kirjoitan seuraavaan artikkeliin, se auttaa sinua tunnistamaan heidät.

Kun olet luonut sähköpostitilin, voit lähettää sähköpostin henkilölle, jolle Xploitz on osoitettu, silmiinpistävän otsikon, kuten:

Tililläsi on havaittu luvaton sisäänkirjautuminen.

Kuten tässä esimerkissä:

Sitten postin tekstissä seuraava:

Kyseinen linkki syötetään sähköpostiviestiin "ankkuriteksti". Tämä on kirjoittamista https://www.instagram.com/ mutta vaihda osoite, johon se lähettää sinulle. Tässä tapauksessa, jos kirjoitat linkin, se lähettää sinut toiseen paikkaan. Henkilö ajattelee, että hänet lähetetään kohde-URL-osoitteeseen, mutta hänet lähetetään XPLOITZ: lle.

Tässä kuvassa kyseinen Xploitz on heikkolaatuinen, jos sinulla on tietoa uhrista, se ohjataan tämän henkilön käyttämään kieleen ja se räätälöidään luovemmin. Jopa sisällyttämällä kuvia, jotka voidaan kopioida Instagramista vastaanotetuista sähköposteista, realistisemmiksi.

Täydennetty sosiaalisen suunnittelun kanssa

Käynnistääkseen xploitzin ja parantaakseen sen tuloksia huomattavasti, hakkerit käyttävät sosiaalista manipulointia saadakseen tietoa uhrista.

Näin hakkeri voi muokata sähköpostia paljon realistisemmalla tavalla tai löytää muita "heikkoja kohtia", jotka saavat Xploitzin toimimaan. Jos haluat oppia lisää siitä, kuinka he soveltavat sosiaalista suunnittelua hakkerointiin.

El Sosiaalisen suunnittelun taide y kuinka hakkeroida ihmisiä

Ja näin voit helposti pudota Xploitziin ja kärsiä henkilöllisyysvarkauksista.

Jos pidit siitä mielenkiintoista, arvostamme, että jaat tiedot tavoittaaksesi enemmän ihmisiä. Toisaalta, jos haluat tietää, liikkuvatko tietosi Internetissä, koska sinut on hakkeroitu, suosittelen, että tarkistat sen tässä artikkelissa.