So identifizieren Sie einen Phishing-Virus.

Computerviren und wie man sie identifiziert. So identifizieren Sie ein xploitz-Virus oder ein Phishing-Virus in 3 Schritten.

Angesichts der Nutzung des Internets in unserer Hand und der Stunden, die wir mit dem Verbinden verbringen, ist es keine Überraschung, große Bedrohungen für unsere Geräte zu finden. Deshalb zeigen wir Ihnen das Arten von Computerviren und wie man sie identifiziert.

Mit jeder Minute, die vergeht, werden weltweit mehr als 180 Viren erzeugt. Stellen Sie sich also die Anzahl der Viren vor Malicioso-Software die über das Internet verbreitet wird. Hier zeigen wir Ihnen eines von die Die häufigsten Viren und deren Analyse: das Phishing-Virus. für verwahren unser Gerät und unsere persönlichen Daten.

Wenn Sie hierher kommen, um zu lernen, wie man Xploitz benutzt, ist Ihr Artikel dieser.

Wie man es identifiziert

Phishing-Virus auch bekannt als "Postbombe" oder "Xploitz-Virus".

El Xploitz-Virus Es findet sich vor allem in E-Mails, sie werden auch über soziale Netzwerke wie Instagram oder Facebook verschickt. Die Absicht dieses Virus oder vielmehr der Person, die es verwendet, ist es, vertrauliche Daten des Opfers durch zu erhalten Soziale Entwicklung. A gefährliches Virus zu berücksichtigen seit sich als zuverlässige Quellen ausgeben als Banken auch über Facebook, Instagram oder eine Seite oder Anwendung, von der sie Daten erhalten möchten.

die "Xploitz„Sie verfälschen das Design der Zielseite genau so, dass der Benutzer, der auf den Link klickt, die genaue Nachahmung der Anmeldung findet.

Wenn der Benutzer die Anmeldeinformationen bei dieser falschen Anmeldung eingibt, werden diese Daten an den Angreifer gesendet und der Benutzer auf die REAL-Seite umgeleitet, um seine Daten erneut einzugeben, als hätte er beim Schreiben einen Fehler gemacht.

Um zu vermeiden, dass Sie in Phishing verfallen, überprüfen Sie die von uns geöffneten Links und E-Mails. Die Ziellinks können ähnlich sein, sind jedoch nicht offiziell. Sie ahmen die Namen und das Verhalten des Unternehmens nach. Zum Beispiel habe ich vor einigen Tagen in meiner persönlichen E-Mail eine angebliche E-Mail von Apple erhalten.

Lassen Sie es uns analysieren

Schritt 1 bis Säbel wie man einen Phishing-Virus identifiziert

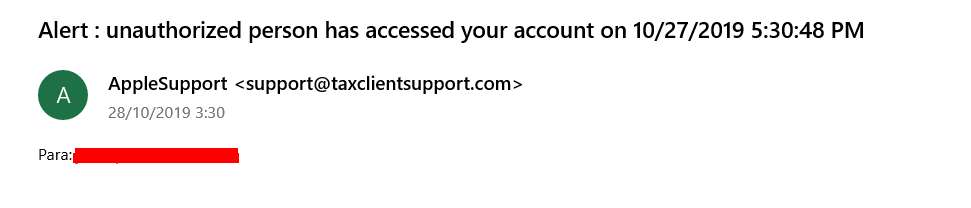

Der Name ist AppleSupportBei genauerer Betrachtung unterscheidet sich die E-Mail-Adresse, die sie gesendet hat, grundlegend von jeder Apple-Adresse. Es passt nirgendwo hin. "Support@taxclientsupport.com". Es ist eindeutig falsch.

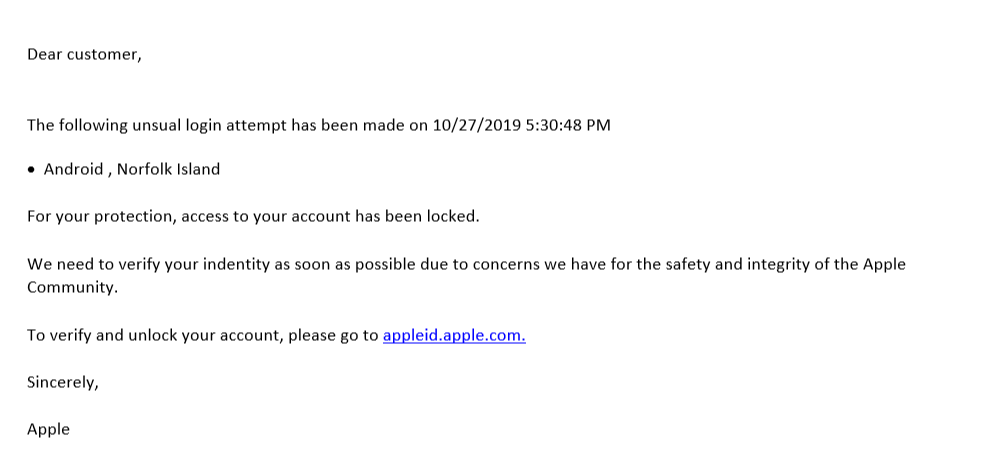

Wenn wir weiter gehen und die Nachricht öffnen, finden wir Folgendes:

Schritt 2 zum Scannen eines Phishing-Virus

Die Nachricht ist auf Englisch und mein Konto ist auf Spanisch eingerichtet, daher ist dieses xploitz nicht von guter Qualität und verwendet kein gutes Social Engineering. Es richtet sich an ein ganz bestimmtes Publikum. Die Gefahr liegt in der URL und Anker-Text.

Schritt 3 bis Säbel wie man einen Phishing-Virus identifiziert

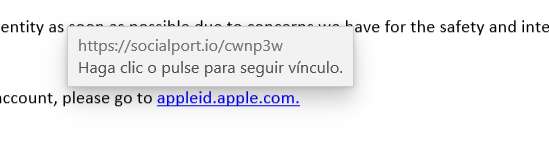

Auf den ersten Blick scheint es, dass die URL-Adresse Sie an sendet appleid.apple.com aber um zu überprüfen, ob es sich nur um einen echten Link handelt schweben über.

Wie Sie sehen können, erkennt der Cursor uns an der URL, an die er uns senden wird. EIN URL Täuschend und klar Phishing. ein Xploitz-Virus in voller Regel.

In diesem speziellen Fall handelt es sich um Phishing von geringer Qualität, aber wir können feststellen, dass sie auf andere Weise sektoriert und gemäß den Informationen personalisiert sind, die durch eine Sammlung von Benutzerdaten über Social Engineering erhalten wurden. Besonders wenn es von jemandem ist, der Sie kennt und versucht, Informationen zu stehlen, oder wenn es jemand ist, der Erfahrung hat und etwas von Ihnen bekommen möchte.

Wenn Sie lernen möchten, wie man das anwendet Soziale Entwicklung Bei dieser Art von Viren oder Hacking-Methoden empfehle ich Ihnen, sich den folgenden Artikel anzusehen.

Un aufwändige Bombenpost es kann sehr gefährlich sein. Überprüfen Sie immer die E-Mails des Absenders und die URLs (ohne darauf zu klicken.)

Dies ist nur einer der Viren, vor denen Sie sich schützen sollten, aber es ist auch wichtig, a zu verwenden Antivirus zu sein siempre protegido angesichts der verschiedenen Bedrohungen im Internet. Im folgenden Artikel werden wir Ihnen sagen warum du musst Verwenden Sie ein Antivirus.

Wenn Sie es nützlich fanden, teilen Sie bitte unsere Inhalte mit, damit wir mehr Menschen erreichen und sie wissen lassen können Scannen Sie Phishing-Viren. Wenn Sie mehr über das Thema erfahren möchten, empfehle ich Ihnen, den folgenden Artikel zu lesen.