Що таке Xploitz і як ним користуватися.

Дізнайтеся, як Xploitz використовується для злому в 2022 році

Якщо ви хочете знати, що це таке і як використовувати a Xploitz ви в правильному місці.

Перш за все є кілька моментів для уточнення, a Експлуатувати не те саме, що a Xploitz. Перший - це комп’ютерна програма або команда, яка спричиняє несподівані дії програмного / апаратного забезпечення. Ця комп'ютерна програма або команда скористається тим, що не може спричинити помилки, і дозволить вам взяти частину контролю над атакованою системою. Як правило, це зазвичай отримання привілеїв адміністратора від зловмисника або запуск кібератак, таких як DoS або DDoS, про що ми поговоримо в іншій статті.

Xploitz зазвичай базується на соціальній інженерії. Тому, навіть вимагаючи адекватного рівня програмування, він не має такого ж наміру, як попередній.

Крім того, необхідно пояснити, що наш намір, коли ми пишемо про це, є виключно академічним, і що ми не намагаємось заохочувати використання цієї практики, оскільки використання Xploitz це ВСЕ ПОЗАКОННО.

Мета цієї статті полягає в тому, щоб ви зрозуміли, як це працює, щоб уникнути використання цих методів і підвищити обізнаність про те, наскільки легко бути зламаним і як мало безпеки пропонується в Інтернеті.

Важливо пояснити ці моменти.

Ми починаємо.

Що таке Xploitz?

Як ми вже говорили, Xploitz зазвичай працює для соціальної інженерії. Метою цього є отримання даних доступу до платформ або облікових записів шляхом обману і, таким чином, отримання жертвою добровільного надання даних. Без втручання у ваш пристрій складних кодів.

Існують різні платформи, які пропонують виконану роботу. Ви бачите, як вони виконують простий пошук у Google, хоча наразі ми не будемо говорити про них. Тут ми зрозуміємо, як це працює.

Xploitz полягає в клонуванні та/або фальсифікації планів входу на певну платформу, за допомогою якої ми будемо запускати атаку за допомогою соціальної інженерії. У цьому випадку ми наведемо це на прикладі Instagram. Хоча ми вже говорили про різні методи злому Instagram, якщо ви зацікавлені в отриманні інформації про це, рекомендуємо переглянути цю статтю:

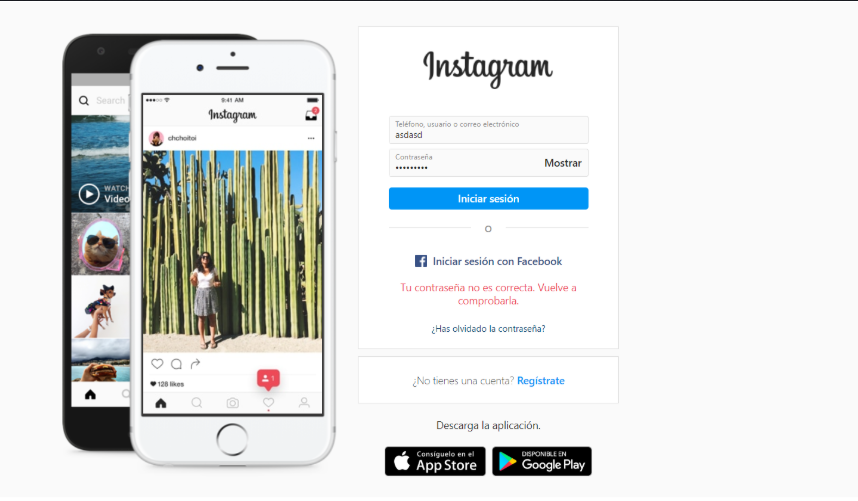

Перший крок: клонуйте сторінку входу в Instagram.

Програмуючи, щоб зробити це простим способом, ми можемо модифікувати розділи "користувач і пароль" за допомогою модуля змінена контактна форма. Залишивши розділи користувача та пароля обов’язковими полями та змінивши дизайн цього за допомогою html та CSS. Форма, замаскована під вхід, дозволить, що коли людина вводить облікові дані та натискає кнопку Вхід, ця форма миттєво надсилає нам дані, введені в ці два поля. Замість того, щоб зустріти "ваше повідомлення відправлено", жертва знайде це повідомлення введені дані є неправильними. Тоді помилкова сторінка повинна автоматично перенаправити на вихідну сторінку входу в систему REAL Instagram. Таким чином, жертва ніколи не зрозуміє, що саме сталося, і що він щойно добровільно надіслав свої дані через повноцінний Xploitz.

У цьому випадку існують різні методи з однаковим результатом, щоб пояснити це зрозумілим та простим способом для більшості початківців. Я хотів пояснити це модифікованою контактною формою, яка дасть нам розуміння того, що ми шукаємо. Хоча ми можемо це зробити тисячами різних способів.

Як клонувати простий веб-сайт.

Є програма, HTTrack , що КЛОНУЄ саме ті веб-сторінки, які ми розміщуємо на ньому, тож це буде служити для клонування Інтернету, щоб видавати себе за HTML та CSS. Ми б в основному клонували площину входу та відкидали решту. Тут нам довелося б змінити цільові посилання оригінальної сторінки, щоб зберегти лише потрібну сторінку, а потім представити функціональність модифікованої форми в розділах Користувач, Пароль та Вхід. Готово, у нас є потрібна сторінка, нам потрібно буде лише завантажити її у веб-домен. Якщо можливо, домен, який пов’язаний з назвою «Instagram».

Відправка квартири та соціальна інженерія

Коли ми вже готові до Xploitz, ми переходимо до найцікавішої та найкреативнішої частини.

Якщо ми знаємо жертву, про яку йде мова, з перших вуст, набагато простіше використовувати соціальну інженерію, щоб збити її. Вам потрібно, щоб особа ввела свої облікові дані на цій сторінці, тож вам доведеться їх якось отримати.

Найбільш використовувані методи - це електронна пошта або контакт через соціальні мережі. Хоча поштою це зазвичай набагато ефективніше.

Змінені облікові записи електронної пошти.

Щоб зробити це максимально надійним, сфальсифікувавши сторінку Instagram, тим, хто робить Xploitz, потрібно використовувати надійний електронний лист, наприклад support-instagram@gmail.com або іншу подібну електронну адресу, яку вони можуть створити для надсилання потрібної сторінки . Якщо ви придбаєте веб-домен, такий як "instagramssupport.com" або подібний, адреса електронної пошти буде набагато більш надійною, ніж gmail.com, таким чином, ми могли б використовувати облікові записи електронної пошти, такі як "no-reply@instagramssupport.com", які давали б набагато більше довіри до пошти.

Деякий час тому я отримав спробу Xploitz або Pishing, про яку я пишу в наступній статті, це допоможе вам дізнатись, як їх ідентифікувати.

Після створення облікового запису електронної пошти ви можете просто надіслати електронне повідомлення людині, якій адресовано Xploitz, із вражаючим заголовком, наприклад:

У вашому обліковому записі виявлено несанкціонований вхід.

Як у цьому прикладі:

Потім у тексті листа виглядає таке:

Посилання, про яке йдеться, вводиться в електронному листі за допомогою "якірний текст". Це написання https://www.instagram.com/ але змініть адресу, куди вона вас надсилає. У цьому випадку, якщо ви введете це посилання, воно перешле вас до іншого місця. Людина буде думати, що її пересилають за цільовою URL-адресою, але вона буде відправлена на XPLOITZ.

На цьому зображенні Xploitz, про який йде мова, низької якості, якщо у вас є інформація про жертву, вона перейде на мову, якою користується ця людина, і буде персоналізована більш творчо. Навіть включаючи зображення, які можна скопіювати з електронних листів, отриманих від Instagram, щоб виглядати більш реалістично.

Доповнено соціальною інженерією

Щоб запустити xploitz і різко підвищити його результати, хакери використовують соціальну інженерію, щоб отримати інформацію про жертву.

Це дозволить хакеру персоналізувати електронну пошту набагато реалістичніше або знайти інші «слабкі місця», через які Xploitz працює. Якщо ви хочете дізнатися більше про те, як вони застосовують соціальну інженерію для злому.

І ось наскільки легко ви можете потрапити в Xploitz і потерпіти крадіжку особистості.

Якщо вам це було цікаво, ми цінуємо, що ви поділилися інформацією, щоб охопити більше людей. З іншого боку, якщо ви хочете знати, чи ваші дані переміщуються в Інтернеті через те, що вас зламали, я рекомендую переглянути це в цій статті.