តើកម្មវិធីអ៊ីនធឺណិតដែលមានសុវត្ថិភាពអ្វីដែលខ្ញុំអាចប្រើនៅលើ Deep Web ក្រៅពី Tor?

នៅពេលដែលឮពាក្យ Deep Web និង Dark Web ភាពចង់ដឹងចង់ឃើញរបស់មនុស្សជាច្រើនបានធ្វើឱ្យមានការភ្ញាក់ផ្អើល ហើយវាគឺថាការដឹងថាបណ្តាញនេះគឺជាផ្នែកដែលលាក់កំបាំងបំផុត និងជ្រៅបំផុតនៃអ៊ីនធឺណេត បណ្តាលឱ្យមានការចង់ដឹងចង់ឃើញ ដូច្នេះវាអាចត្រូវបានរកឃើញនៅទីនោះ។ នេះជាលទ្ធផលបានធ្វើឱ្យមនុស្សមួយចំនួនងឿងឆ្ងល់ពីរបៀបចូលប្រើពួកវាដោយសុវត្ថិភាព និងងាយស្រួល។

យើងទាំងអស់គ្នាដឹងហើយថា តាមរយៈការទាញយកបណ្តាញ Tor Browser និងបង្កើតការកំណត់រចនាសម្ព័ន្ធមួយចំនួននៅលើកុំព្យូទ័រ វាអាចចូលបានខ្លះ។ គេហទំព័រដែលមានផ្នែកបន្ថែម .onion. បន្ទាប់ពីនោះ អ្នកអាចរកមើលគេហទំព័រ ប្លក់ វេទិកា ទំព័រផ្សេងៗដែលរកឃើញនៅក្នុងកម្មវិធីរុករកតាមអ៊ីនធឺណិតពិសេសនេះ។

ទោះយ៉ាងណាក៏ដោយ Tor មិនមែនជាកម្មវិធីរុករកតែមួយគត់ដែលអាចប្រើដើម្បីចូលទៅក្នុង Deep Web ដើម្បីអាចដំណើរការបាន។ មើលផលិតផល និងសេវាកម្មដែលផ្តល់ជូននៅលើបណ្តាញងងឹតទោះបីជាវាត្រូវបានគេស្គាល់ថាល្អបំផុតក៏ដោយ។ តាមពិត មានកម្មវិធីរុករកឯកជន និងសុវត្ថិភាពផ្សេងទៀតដែលអ្នកអាចប្រើ។ ប្រសិនបើអ្នកមិនដឹងថាពួកគេជាអ្វីទេនៅទីនេះអ្នកនឹងដឹងពីអ្វី កម្មវិធីរុករកសុវត្ថិភាព អ្នកអាចប្រើនៅលើ Deep Web ក្រៅពី Tor.

នៅពេលយើងនិយាយអំពីកម្មវិធីរុករកពេញនិយមបំផុតយើងអាចដាក់ឈ្មោះ Google Chrome និង Mozilla Firefoxកម្មវិធីរុករកអ៊ីនធឺណិតធម្មតាដែលយើងទាំងអស់គ្នាស្គាល់ និងកន្លែងដែលយើងធ្វើការស្វែងរករៀងៗខ្លួន។ ប៉ុន្តែចុះយ៉ាងណាចំពោះ Deep and Dark Web?

បណ្តាញ Tor គឺជាកម្មវិធីរុករកដែលប្រើច្រើនបំផុតដើម្បីចូលប្រើបណ្តាញទាំងនេះ ដែលជាបណ្តាញដែលបានកំណត់រចនាសម្ព័ន្ធជាពិសេសសម្រាប់ រក្សាភាពអនាមិករបស់អ្នកប្រើប្រាស់ និងភាពឯកជននៃគេហទំព័រ។ ប៉ុន្តែក៏មានកម្មវិធីរុករកផ្សេងទៀតដែលមានសុវត្ថិភាពដូចគ្នាដែល Tor ផ្តល់ផងដែរ ខាងក្រោមនេះយើងនឹងរៀបរាប់អំពីពួកវាមួយចំនួន៖

ហ្វ្រីនណេត

វាគឺជាកម្មវិធីឥតគិតថ្លៃទាំងស្រុង ដែលអនុញ្ញាតឱ្យអ្នកធ្វើកិច្ចការជាច្រើននៅក្នុងវា រួមទាំងការស្វែងរកផងដែរ។ ដូចគ្នានេះផងដែរ អ្នកអាចចែករំលែកឯកសារនៅលើគេហទំព័រផ្សេងៗគ្នាដោយអនាមិក និងសូម្បីតែជជែក ទាំងអស់នេះជៀសវាងការចាប់ពិរុទ្ធ និងការហាមឃាត់ដែលមាននៅក្នុងកម្មវិធីរុករកអ៊ីនធឺណិតធម្មតា។

វាគឺជាកម្មវិធីដែលមានមូលដ្ឋានលើ បណ្តាញ P2P កន្លែងដែលថ្នាំងរបស់វាត្រូវបានអ៊ិនគ្រីប និងធ្វើឱ្យអត្តសញ្ញាណរបស់អ្នកប្រើ ឬអាសយដ្ឋាន IP ពិបាកស្វែងរក។ ដើម្បីមានវា រឿងដំបូងដែលត្រូវធ្វើគឺទាញយកកម្មវិធីដំឡើង Freenet ពីគេហទំព័រផ្លូវការរបស់វា ដែលមាននៅលើកុំព្យូទ័រ Windows, Linux និង macOS ។

ក្នុងករណីមានប្រព័ន្ធប្រតិបត្តិការ Windows ចាំបាច់ត្រូវមាន Windows XP ឬ a កំណែចុងក្រោយបំផុតរបស់វា។. បន្ទាប់ពីបញ្ចប់ការដំឡើង អ្នកត្រូវតែអនុវត្តជំហានដូចខាងក្រោមៈ ជាដំបូង បង្កើតកម្រិតសុវត្ថិភាពក្នុងការប្រើប្រាស់ និងឆ្លើយសំណួរដែលបង្ហាញនៅលើអេក្រង់អំពីការតភ្ជាប់។ ដើម្បីធ្វើដូច្នេះ អ្នកអាចប្រើ Filtered Index, JFniki Index, Enzo's Index, Nerdageddon ឬ JFniki Index។

ប្រកាសទាក់ទងនឹងធាតុនេះ។

របៀបទិញធានារ៉ាប់រងលើគេហទំព័រជ្រៅ

កំណត់រចនាសម្ព័ន្ធ TOR ដើម្បីចូលទៅក្នុង Deep Web កាន់តែមានសុវត្ថិភាព

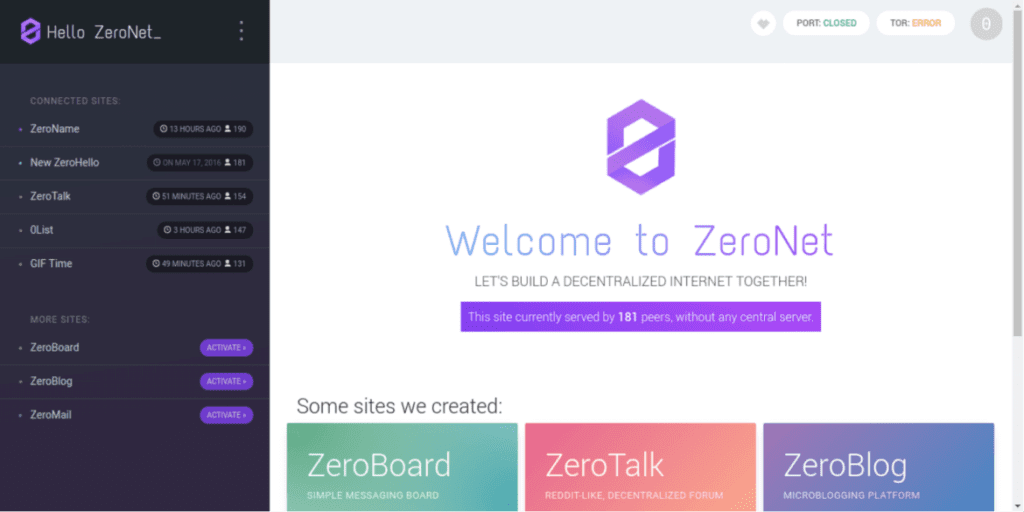

ZeroNet

ZeroNet គឺជាជម្រើសដំបូង និងល្អបំផុតក្រៅពី Tor វាគឺជាបណ្តាញឥតគិតថ្លៃដែលដំណើរការដោយប្រើប្រាស់ វិធីសាស្ត្រអ៊ិនកូដ ឬអ៊ិនគ្រីប Bitcoin និងបណ្តាញ BitTorrent. លើសពីនេះ វាគឺជាកម្មវិធីរុករកដែលមានសុវត្ថិភាពដែលចែកចាយមាតិការបស់វាទាំងអស់ទៅកាន់អ្នកទស្សនាដោយមិនមានប្រភេទនៃម៉ាស៊ីនមេណាមួយឡើយ ចាប់តាំងពីវាដំណើរការជាមួយដែន .bit ។

ដើម្បីប្រើកម្មវិធីរុករកតាមអ៊ីនធឺណិតនេះ អ្នកត្រូវតែដំឡើង ZeroNet ហើយប្រសិនបើអ្នកមានកុំព្យូទ័រ Windows ដោយប្រុងប្រយ័ត្នធ្វើតាមជំហានដោយជំហានដែលបានបង្ហាញខាងក្រោម។ ដំបូងអ្នកត្រូវទាញយក ZeroNet នៅលើឧបករណ៍របស់អ្នក បន្ទាប់ពីបញ្ចប់ការទាញយក អ្នកត្រូវតែពន្លាឯកសារ .zip ដើម្បីប្រតិបត្តិ ZeroNet.exe ។

ក្រោយមក ផ្ទាំងមួយនឹងបង្ហាញនៅក្នុងកម្មវិធីរុករកតាមអ៊ីនធឺណិតធម្មតាដែលយើងប្រើជាមួយអាសយដ្ឋានដូចនេះ៖ http://… និងលេខមួយចំនួនដែលធ្វើតាម។ បន្ថែមពីលើនោះ អ្នកនឹងឃើញរូបតំណាង ZeroNet និង voila អ្នកនឹងអាចរុករកតាមរយៈតំណភ្ជាប់ដែលអ្នកអាចទទួលបាននៅលើគេហទំព័រមួយចំនួនដែលបានបង្កើតនៅលើគេហទំព័រជ្រៅ។

I2P

បណ្តាញងងឹតបំផុតមួយទៀតនៅលើអ៊ីនធឺណិតគឺ I2P បណ្តាញនេះអនុញ្ញាតឱ្យអ្នកប្រើប្រាស់មានសិទ្ធិចូលប្រើមាតិកា និងបង្កើតរបស់ពួកគេ សូម្បីតែបង្កើតសហគមន៍អនឡាញរបស់ពួកគេផ្ទាល់។ គោលបំណងនៃ I2P ជាកម្មវិធីរុករកដែលមានសុវត្ថិភាពគឺដើម្បីការពារអត្តសញ្ញាណរបស់អ្នកប្រើប្រាស់របស់វា បន្ថែមពីលើ ជៀសវាងត្រូវបានត្រួតពិនិត្យដោយភាគីទីបីដូចជាអ្នកផ្តល់សេវាអ៊ីនធឺណិត (ISP)។

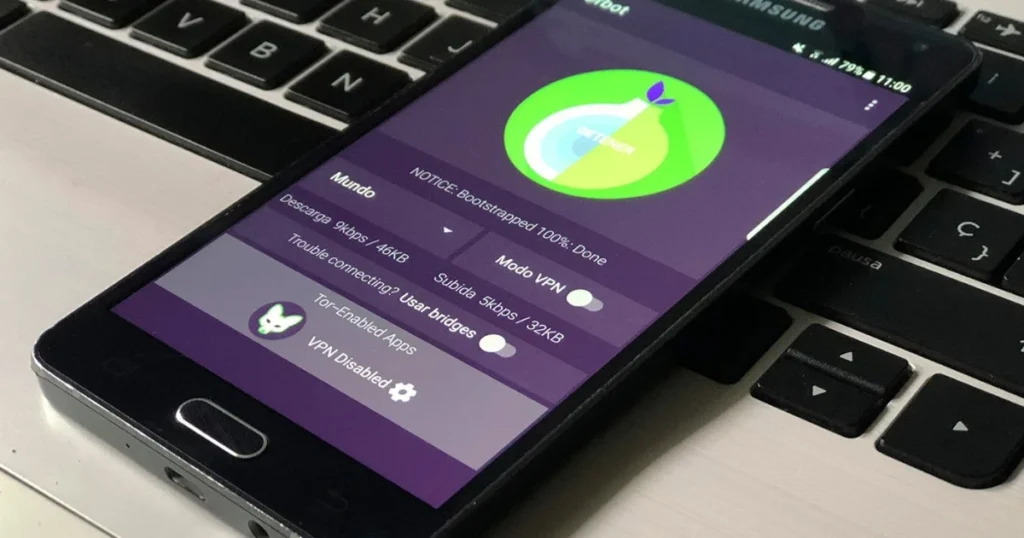

ដើម្បីចូលទៅក្នុង Deep Web ជាមួយកម្មវិធីរុករកតាមអ៊ីនធឺណិត I2P ក៏ត្រូវធ្វើតាមរយៈការដំឡើងកម្មវិធីនេះដែរ។ វាមាននៅលើកុំព្យូទ័រ Windows, Android, Linux និង macOS។ បន្ទាប់ពីទាញយក I2P និងប្រតិបត្តិវា អ្នកត្រូវតែចុចលើ Start I2P បន្ទាប់មករ៉ោតទ័រនៃកម្មវិធីនោះនឹងបើក ដែលអ្នកនឹងឃើញការណែនាំជាបន្តបន្ទាប់ដែលអ្នកត្រូវតែធ្វើតាម។

ប្រព័ន្ធរង Subgraph

Subgraph មិនមែនជាកម្មវិធីរុករកដូចនោះទេ។ វាគឺជាប្រព័ន្ធប្រតិបត្តិការពេញលេញមួយ ហើយផ្អែកលើបណ្តាញ Tor Browser ហើយអ្នកអាចប្រើវានៅលើឧបករណ៍ណាមួយ។ វាគឺជាផ្នែកមួយនៃប្រព័ន្ធប្រតិបត្តិការ មានសុវត្ថិភាពចាប់តាំងពីវាមាន ប្រព័ន្ធស្រទាប់ដែលការពារការតាមដានផ្តល់ការការពារអត្តសញ្ញាណ និងអាសយដ្ឋាន IP របស់អ្នកប្រើប្រាស់។

ដោយសារតែគោលការណ៍ឯកជនភាពដ៏តឹងរឹងរបស់វា វាធ្វើឱ្យមនុស្សជាច្រើនដែលប្រាថ្នាចង់បាន ចូលប្រើគេហទំព័រងងឹត ទុកចិត្តនាងទាំងស្រុង។ លើសពីនេះទៀតវាមានប្រព័ន្ធអ៊ិនគ្រីបនិងកម្មវិធីផ្ញើសារមួយ; ដូច្នេះ ប្រសិនបើអាទិភាពរបស់អ្នកនៅលើ darknet កំពុងស្វែងរកភាពឯកជនល្អបំផុត សូមទាញយក Subgraph OS ។

Whonix

កម្មវិធីរុករក Whonix វាគឺជាជម្រើសដ៏ល្អមួយក្នុងការប្រើប្រាស់នៅលើ Deep Web ។ ទោះយ៉ាងណាក៏ដោយ វាមានកម្រិតបន្តិច ដោយសារអ្នកអាចទាញយកវាបានតែនៅលើកុំព្យូទ័រប៉ុណ្ណោះ មិនមែននៅលើស្មាតហ្វូននោះទេ។ វាផ្អែកលើប្រព័ន្ធដូចគ្នាដែល Tor ប្រើ ដូច្នេះវានឹងមិនពិបាកក្នុងការដោះស្រាយទេ ប្រសិនបើអ្នកធ្លាប់ប្រើ Tor Browser រួចហើយ។

ភាពខុសគ្នាគឺថាវាទាមទារ ក ម៉ាស៊ីននិម្មិតជាមួយ VLAN (Virtual LAN) ដែលទាក់ទងដោយផ្ទាល់ជាមួយរ៉ោតទ័រម៉ាស៊ីននិម្មិត។ ដូចដែលបានរៀបរាប់ដោយអ្នកអភិវឌ្ឍន៍ Whonix សូម្បីតែមេរោគដ៏ល្អបំផុតក៏មិនអាចរកឃើញអាសយដ្ឋាន IP នៃកុំព្យូទ័ររបស់អ្នកជាមួយនឹងកម្មវិធីរុករកនេះដែរ។

កន្ទុយ

កន្ទុយ គឺជាប្រព័ន្ធប្រតិបត្តិការជំនួស Tor ដែលផ្តោតលើភាពឯកជន។ កន្ទុយអាចទាញយក និងដំឡើងនៅលើប្រព័ន្ធប្រតិបត្តិការភាគច្រើន រួមទាំង Windows, macOS, Linux និង Android ។ កន្ទុយក៏អាចប្រើបានជាមួយឧបករណ៍ជាច្រើនផងដែរ។ វាធ្វើឱ្យវាក្លាយជាកម្មវិធីរុករកដែលមានសុវត្ថិភាព និងល្អសម្រាប់អ្នកដែលចង់បន្តអ៊ីនធឺណិតដោយសុវត្ថិភាព និងអនាមិក។

ជាទូទៅ ប្រព័ន្ធប្រតិបត្តិការជំនួស Tor ណាមួយអាចប្រើដើម្បីចូលទៅកាន់គេហទំព័រជ្រៅ។ ប្រព័ន្ធប្រតិបត្តិការជំនួសទាំងនេះនីមួយៗមានគុណសម្បត្តិ និងគុណវិបត្តិផ្ទាល់ខ្លួន។ វាមានសារៈសំខាន់ណាស់ក្នុងការវាយតម្លៃប្រព័ន្ធប្រតិបត្តិការជំនួសទាំងនេះនីមួយៗដើម្បីកំណត់ថាតើមួយណាដែលល្អបំផុតសម្រាប់តម្រូវការជាក់លាក់របស់អ្នក។

ដូចដែលអ្នកអាចមើលឃើញ ទាំងនេះគឺជាកម្មវិធីរុករកសុវត្ថិភាពដែលយើងអាចស្វែងរកដើម្បីចូលប្រើ Deep Web ជាមួយនឹងសុវត្ថិភាព និងការការពារសរុប។ ឥឡូវនេះអ្នកមានជម្រើសផ្សេងទៀតសម្រាប់ Tor ដែលអ្នកអាចទាញយក និងដំឡើងនៅលើកុំព្យូទ័ររបស់អ្នក។ យើងសង្ឃឹមថាកម្មវិធីរុករកសុវត្ថិភាពនីមួយៗមានប្រយោជន៍។