Mi az Xploitz és hogyan kell használni.

Ismerje meg, hogyan használják az Xploitz-ot a hackelésre 2022-ben

Ha tudni akarod, mi ez és hogyan kell használni a Xploitz jó helyen jársz.

Először is néhány pontot kell tisztázni, a Exploit nem azonos az a-val Xploitz. Az első egy számítógépes program vagy parancs, amely váratlan viselkedést okoz a szoftverben / hardverben. Ez a számítógépes program vagy parancs kihasználja a hibák okozásának sikertelenségét, és lehetővé teszi, hogy részt vegyen a támadott rendszer irányításában. Általában rendszergazdai jogosultságok megszerzése a támadótól vagy olyan kiber támadások indítása, mint például a DoS vagy a DDoS, amelyekről egy másik cikkben fogunk beszélni.

Az Xploitz általában szociális mérnöki alapokon nyugszik. Ezért, még ha megfelelő szintű programozást is igényel, nem ugyanaz a szándéka, mint az előzőnek.

Ezenkívül tisztázni kell, hogy a szándékunk, amikor erről írunk, pusztán akadémikus, és hogy nem próbáljuk ösztönözni ennek a gyakorlatnak a használatát, mivel egy Xploitz TELJESEN JOGALAN.

Ennek a cikknek az a célja, hogy megértse, hogyan lehet elkerülni ezeket a módszereket, és felhívja a figyelmet arra, hogy mennyire könnyű feltörni, és milyen csekély a biztonság az interneten.

Fontos tisztázni ezeket a pontokat.

Kezdjük.

Mi az Xploitz?

Mint már mondtuk, az Xploitz általában a Social Engineering-nek dolgozik. Ennek célja az, hogy megtévesztéssel hozzáférési adatokat szerezzen a platformokhoz vagy a számlákhoz, és ezáltal az áldozatot arra késztesse, hogy önként adja meg az adatokat. Anélkül, hogy összetett kódokkal behatolna a készülékébe.

Különböző platformok kínálják az elvégzett munkát. Láthatja őket egyszerű google keresésben, bár egyelőre nem fogunk róluk beszélni. Itt megértjük, hogyan működik.

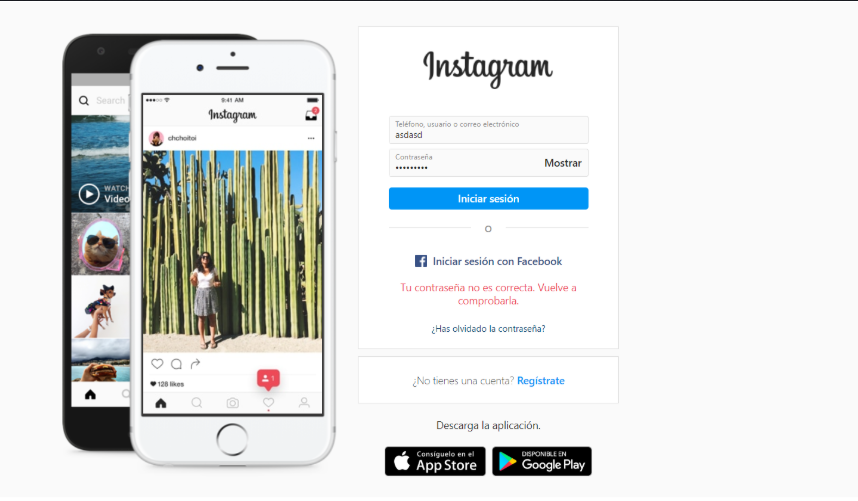

Az Xploitz egy adott platform bejelentkezési terveinek klónozásából és/vagy meghamisításából áll, amellyel a támadást social engineering segítségével indítjuk el. Ebben az esetben az Instagrammal fogunk példát mutatni. Bár már beszéltünk az Instagram feltörésének különböző módszereiről, ha szeretne információkat szerezni róla, javasoljuk, hogy tekintse át ezt a cikket:

Első lépés: klónozza az Instagram bejelentkezési oldalt.

A programozással, egyszerű módon történő elvégzéséhez módosíthatjuk a "felhasználó és jelszó" szakaszokat a módosított kapcsolattartási űrlap. A felhasználó és a jelszó szakaszok kötelező mezőként történő hagyása, és ennek kialakításának megváltoztatása html és CSS használatával. A bejelentkezésnek álcázott űrlap lehetővé teszi, hogy amikor az illető megadja a hitelesítő adatokat és a Bejelentkezés gombra kattint, ez az űrlap azonnal elküldi nekünk a két mezőbe beírt adatokat. Ahelyett, hogy találkozna „az üzenetedet elküldtük”, az áldozat találkozna azzal az üzenettel a beírt adatok helytelenek. Ezután a hamis oldalnak automatikusan át kell irányítania a REAL Instagram bejelentkezés eredeti oldalára. Így az áldozat soha nem fogja felismerni, mi történt, és hogy most önként küldte el adatait egy teljes jogú Xploitz-on keresztül.

Különböző módszerek léteznek ugyanazzal az eredménnyel, ebben az esetben a legtöbb kezdő számára érthető és egyszerű módon történő magyarázatához. Ezt egy módosított Kapcsolatfelvételi űrlappal akartam elmagyarázni, amely megértette a keresett felhasználást. Bár ezerféle módon tehetjük meg.

Hogyan klónozhatunk egy egyszerű weboldalt.

Van egy program, HTTrack , hogy klónozzuk pontosan azokat a weboldalakat, amelyeket feltettünk rá, így ez a web klónozását szolgálná HTML és CSS formátumban való megszemélyesítésként. Alapvetően klónoznánk a bejelentkezési síkot, és a többit eldobnánk. Itt módosítanunk kellene az eredeti oldal céllinkjeit, hogy csak a kívánt oldal maradjon, majd meg kell mutatni a módosított űrlap funkcionalitását a Felhasználó, a Jelszó és a Bejelentkezés szakaszokban. Készen áll, megvan a kívánt oldal, csak egy internetes domainre kell feltöltenünk. Ha lehetséges, egy olyan domain, amely az "Instagram" névhez kapcsolódik.

Lapos benyújtás és társadalomépítés

Miután elkészült az Xploitz, a legérdekesebb és kreatívabb részre térünk át.

Ha első kézből ismerjük a szóban forgó áldozatot, sokkal könnyebb a szociális mérnököket használni, hogy lebuktassák. Szüksége van arra, hogy a személy beírja a hitelesítő adatait azon az oldalon, így valamilyen módon el kell juttatnia hozzá.

A leggyakrabban használt módszerek e-mailben vagy a közösségi hálózatokon keresztüli kapcsolattartás. Bár postai úton általában sokkal hatékonyabb.

Módosított e-mail fiókok.

A lehető leghitelesebbé tétele érdekében, miután meghamisították az Instagram oldalt, az Xploitz-t létrehozóknak hiteles e-mailt kell használniuk, például support-instagram@gmail.com vagy más hasonló e-mail címet, amelyet létrehozhatnak a kívánt oldal elküldéséhez. . Ha olyan webes domaint szerez be, mint az "instagramssupport.com" vagy hasonló, akkor az e-mail cím sokkal hitelesebb lesz, mint egy gmail.com, ily módon használhatunk olyan e-mail fiókokat, mint például a "no-reply@instagramssupport.com", amelyek sokkal hitelesebb a levél.

Valamivel ezelőtt kaptam egy Xploitz vagy Pishing kísérletet, amelyet a következő cikkben írok, és ez segít megismerni őket.

Miután létrehozta az e-mail fiókot, egyszerűen e-mailt küldhet annak a személynek, akinek az Xploitz címzettje, feltűnő címmel, például:

Fiókjában engedély nélküli bejelentkezést észleltek.

Mint ebben a példában:

Ezután a levél szövegében írja be a következőket:

A kérdéses linket az e-mailbe egy "horgonyszöveg". Ez az írás https://www.instagram.com/ de változtassa meg azt a címet, ahová küld. Ebben az esetben, ha beírja ezt a linket, akkor egy másik helyre küld. A személy azt gondolja, hogy a cél URL-re küldik, de egy XPLOITZ-hez.

Ezen a képen a kérdéses Xploitz alacsony minőségű, ha információval rendelkezik az áldozatról, akkor az ennek a személynek a nyelvét célozza meg, és kreatívabb módon személyre szabja. Még reálisabbnak tűnik az instagramról érkezett e-mailekből másolható képek is.

Társadalmi mérnöki munkával kiegészítve

Az xploitz elindítása és eredményeinek drasztikus növelése érdekében a hackerek social engineering segítségével szereznek információkat az áldozatról.

Ez lehetővé teszi a hacker számára, hogy sokkal valósághűbben személyre szabja az e-mailt, vagy találjon más "gyenge pontokat", amelyek miatt az Xploitz működik. Ha többet szeretne megtudni arról, hogyan alkalmazzák a szociális manipulációt a hackelés során.

El Társadalommérnöki művészet y hogyan kell feltörni az embereket

És éppen ilyen könnyen beleeshet egy Xploitz-ba és elszenvedheti a személyazonosság-lopást.

Ha érdekesnek találtad, köszönjük, ha megosztod az információt, hogy minél több emberhez eljusson. Másrészt, ha tudni szeretné, hogy az Ön adatai azért gördülnek-e az interneten, mert feltörték, azt javaslom, tekintse át ebben a cikkben.