Mis on Xploitz ja kuidas seda kasutada.

Siit saate teada, kuidas Xploitzi kasutatakse häkkimiseks 2022. aastal

Kui soovite teada, mis see on ja kuidas kasutada a Xploitz sa oled õiges kohas.

Kõigepealt tuleb selgitada paar punkti, a Ekspluateeri ei ole sama mis a Xploitz. Esimene on arvutiprogramm või käsk, mis põhjustab tarkvara / riistvaras ootamatut käitumist. See arvutiprogramm või käsk kasutab ära tõrke tekitamise ebaõnnestumist ja võimaldab teil osaleda rünnatud süsteemi üle. Üldiselt on see ründaja administraatoriõiguste hankimine või küberrünnakute nagu DoS või DDoS käivitamine, millest räägime teises artiklis.

Xploitz põhineb tavaliselt sotsiaalsel inseneril. Seetõttu ei ole sellel isegi piisava programmeerimise taseme nõudmisel sama kavatsust kui eelmisel.

Lisaks on vaja selgitada, et meie kavatsus sellest kirjutades on puhtalt akadeemiline ja et me ei püüa selle tava kasutamist julgustada, kuna Xploitz see on TÄIESTI ebaseaduslik.

Selle artikli eesmärk on aidata teil mõista, kuidas nendesse meetoditesse sattumise vältimine toimib, ja tõsta teadlikkust selle kohta, kui lihtne on häkkida ja kui vähe turvalisust Internetis pakutakse.

Oluline on neid punkte selgitada.

Me alustame.

Mis on Xploitz?

Nagu me juba ütlesime, töötab Xploitz tavaliselt sotsiaaltehnika valdkonnas. Selle eesmärk on saada petmise kaudu juurdepääs andmetele platvormidele või kontodele ja seeläbi panna ohver andmeid vabatahtlikult edastama. Ilma keerukate koodidega teie seadmesse tungimata.

Tehtud tööd pakuvad erinevad platvormid. Näete, kuidas nad teevad lihtsat Google'i otsingut, kuigi praegu me neist ei räägi. Siit saame aru, kuidas see töötab.

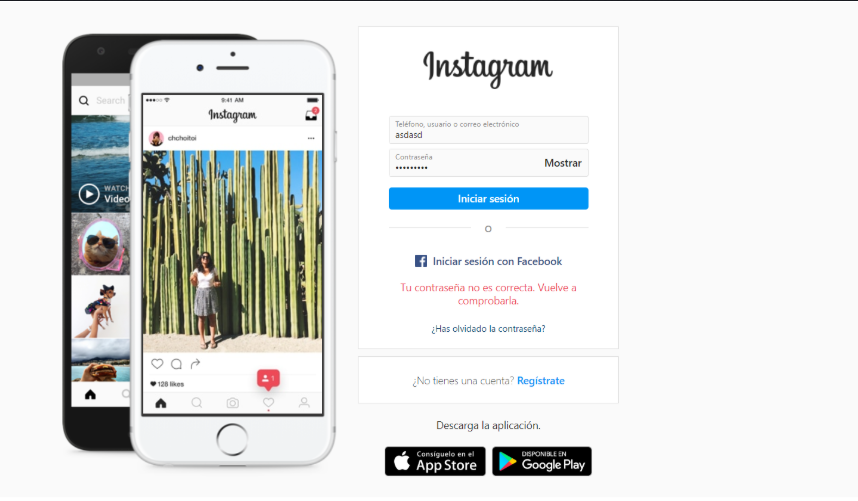

Xploitz seisneb konkreetse platvormi sisselogimisplaanide kloonimises ja/või võltsimises, millega me sotsiaalse manipuleerimise kaudu rünnaku käivitame. Sel juhul näitame seda Instagramiga. Kuigi oleme juba rääkinud erinevatest Instagrami häkkimise meetoditest, soovitame teil selle artikli üle vaadata, kui olete huvitatud selle kohta teabe hankimisest:

Esimene samm: kloonige Instagrami sisselogimisleht.

Programmeerimise abil saame selle lihtsal viisil muutmiseks mooduli abil modifitseerida jaotisi "kasutaja ja parool" muudetud kontaktivorm. Kasutaja ja parooli jaotiste jätmine kohustuslikeks väljadeks ning selle kujunduse muutmine HTML-i ja CSS-i abil. Sisselogimiseks varjatud vorm võimaldab, et kui inimene sisestab mandaadi, mida ta juba nupul Logi sisse logib, saadab see vorm meile koheselt nendesse kahesse väljale sisestatud andmed. Selle asemel, et kohata "teie sõnum on saadetud", kohtab ohver seda sõnumit sisestatud andmed on valed. Siis peaks valeleht automaatselt REAL Instagrami sisselogimise algsele lehele suunama. Seega ei saa ohver kunagi aru, mis just juhtus ja et ta on oma andmed täieõigusliku Xploitzi kaudu vabatahtlikult esitanud.

Seal on erinevaid meetodeid, millel on sama tulemus, antud juhul selle selgitamiseks kõige algajate jaoks arusaadaval ja lihtsal viisil. Tahtsin seda selgitada muudetud kontaktivormiga, mis annaks meile arusaama otsitavast kasutusest. Kuigi me saame seda teha tuhandel erineval viisil.

Kuidas kloonida lihtsat veebisaiti.

On olemas programm, HTTrack , kloonige täpselt need veebisaidid, mille me sellele panime, nii et see klooniks veebi HTML-i ja CSS-is esinemiseks. Põhimõtteliselt kloonime sisselogimistasandi ja viskame ülejäänud osa kõrvale. Siin peaksime muutma algse lehe sihtkoha linke, et säilitada ainult soovitud leht, seejärel tutvustada muudetud vormi funktsioone jaotistele Kasutaja, parool ja Logi sisse. Valmis, meil on soovitud leht, peame selle üles laadima ainult veebidomeeni. Võimalusel domeen, mis on seotud nimega "Instagram".

Kindel esitamine ja sotsiaaltehnika

Kui Xploitz on meil valmis, läheme kõige huvitavama ja loomingulisema osa juurde.

Kui me tunneme kõnealust ohvrit omast käest, on tema kukkumiseks palju lihtsam kasutada sotsiaalset inseneri. Teil on vaja, et inimene sisestaks sellele lehele oma volitused, nii et peate selle mingil viisil talle kätte saama.

Kõige sagedamini kasutatakse meetodeid e-posti teel või suhtlusvõrgustike kaudu. Kuigi posti teel on see tavaliselt palju tõhusam.

Muudetud e-posti kontod.

Selle võimalikult usaldusväärseks muutmiseks peavad pärast Instagrami lehe võltsimist Xploitzi valmistamisele pühendunud kasutama usaldusväärset e-posti aadressi, näiteks support-instagram@gmail.com või mõnda muud sarnast e-posti aadressi, mille nad saavad soovitud lehe saatmiseks luua . Kui omandate veebidomeeni, näiteks "instagramssupport.com" või muu sarnane, on e-posti aadress palju usaldusväärsem kui gmail.com. Sel viisil saaksime kasutada selliseid e-posti kontosid nagu "no-reply@instagramssupport.com", mis annaks palju usaldusväärsem postile.

Mõni aeg tagasi sain Xploitzi või Pishingi katse, mille kirjutan järgmisesse artiklisse, see aitab teil neid tuvastada.

Kui olete e-posti konto loonud, saate lihtsalt saata isikule, kellele Xploitz on adresseeritud, silmatorkava pealkirjaga näiteks:

Teie kontol tuvastati volitamata sisselogimine.

Nagu selles näites:

Seejärel meili tekstis järgmine:

Kõnealune link sisestatakse e-kirjale "ankurtekst". See on kirjutamine https://www.instagram.com/ kuid muutke aadressi, kuhu see teile saadab. Sellisel juhul, kui sisestate selle lingi, saadab see teid teise kohta. Inimene arvab, et ta saadetakse sihtkoha URL-ile, kuid XPLOITZ-ile.

Sellel pildil on kõnealune Xploitz madala kvaliteediga, kui teil on teavet ohvri kohta, läheb see selle inimese kasutatavasse keelde ja isikupärastatakse loovamalt. Isegi piltide lisamine, mida saab kopeerida instagramist saadud e-kirjadest, et tunduda realistlikum.

Täiendatud sotsiaaltehnoloogiaga

Xploitzi käivitamiseks ja selle tulemuste drastiliseks suurendamiseks kasutavad häkkerid ohvri kohta teabe hankimiseks sotsiaalset manipuleerimist.

See võimaldab häkkeril meili palju realistlikumalt kohandada või leida muid "nõrkasid kohti", mis Xploitzi tööle panevad. Kui soovite lisateavet selle kohta, kuidas nad häkkimisel sotsiaalset manipuleerimist rakendavad.

Ja nii lihtsalt võite Xploitzi sattuda ja identiteedivargusi kannatada.

Kui see oli teile huvitav, oleme tänulikud, et jagate teavet, et jõuda rohkemate inimesteni. Teisest küljest, kui soovite teada, kas teie andmed liiguvad Internetis, kuna teid on häkitud, soovitan teil need selles artiklis üle vaadata.