Какво представлява Xploitz и как да се използва.

Научете как Xploitz се използва за хакване през 2022 г

Ако искате да знаете какво е и как да използвате a Xploitz вие сте на правилното място.

На първо място има няколко точки за изясняване, а подвиг не е същото като a Xploitz. Първата е компютърна програма или команда, която причинява неочаквано поведение в софтуера / хардуера. Тази компютърна програма или команда ще се възползва от неуспеха да причини грешки и ще ви позволи да поемете част от контрола над атакуваната система. Обикновено обикновено е да получите администраторски права от нападателя или да стартирате кибератаки като DoS или DDoS, за които ще говорим в друга статия.

Xploitz обикновено се основава на социалното инженерство. Следователно, дори да изисква адекватно ниво на програмиране, то няма същото намерение като предишното.

Освен това е необходимо да се изясни, че нашето намерение, когато пишем за това, е чисто академично и че не се опитваме да насърчаваме използването на тази практика, тъй като използването на Xploitz това е НАПЪЛНО НЕЗАКОННО.

Целта на тази статия е да разберете как работи, за да избегнете попадането в тези методи и да повишите осведомеността за това колко лесно е да бъдете хакнат и колко малко сигурност се предлага в Интернет.

Важно е да се изяснят тези точки.

Започваме.

Какво е Xploitz?

Както вече казахме, Xploitz обикновено работи за социалното инженерство. Целта на това е да се получат данни за достъп до платформи или акаунти чрез измама и по този начин да се накара жертвата да предостави данните доброволно. Без да се натрапвате на вашето устройство със сложни кодове.

Има различни платформи, които предлагат свършената работа. Можете да ги видите да правят просто търсене в Google, въпреки че засега няма да говорим за тях. Тук ще разберем как работи.

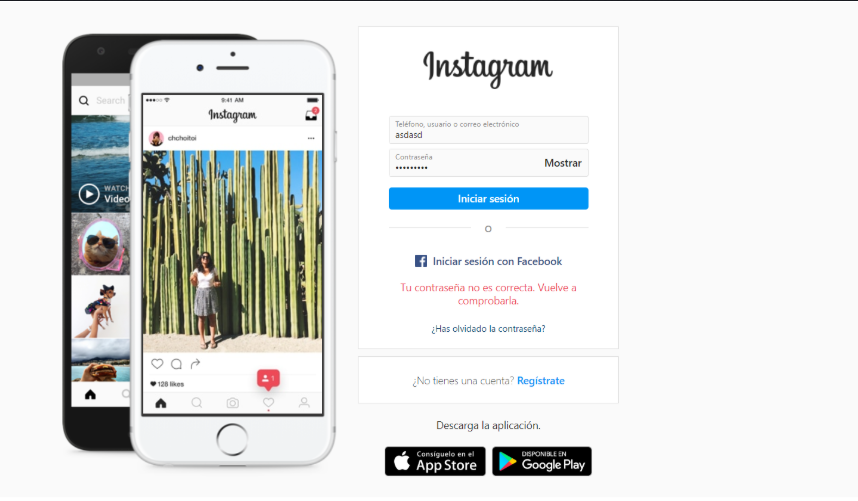

Xploitz се състои от клониране и/или фалшифициране на плановете за влизане на конкретна платформа, с която ще стартираме атаката чрез социално инженерство. В този случай ще го илюстрираме с Instagram. Въпреки че вече говорихме за различни методи за хакване на Instagram, ако се интересувате от получаване на информация за него, препоръчваме ви да прегледате тази статия:

Първа стъпка: клонирайте страницата за влизане в Instagram.

Чрез програмиране, за да го направим по прост начин, можем да модифицираме секциите на „потребител и парола“ с помощта на модул модифицирана форма за контакт. Оставянето на разделите на потребителя и паролата като задължителни полета и промяна на дизайна на това с помощта на html и CSS. Формата, прикрита като вход, ще позволи, че когато лицето въведе идентификационните данни и щракне върху Login, този формуляр незабавно ще ни изпрати данните, въведени в тези две полета. Вместо да срещне „вашето съобщение е изпратено“, жертвата ще срещне съобщението, че въведените данни са неверни. Тогава фалшивата страница трябва автоматично да пренасочи към оригиналната страница на входа на REAL Instagram. По този начин жертвата никога няма да осъзнае какво се е случило току-що и че току-що е подал доброволно своите данни чрез пълноправен Xploitz.

В този случай има различни методи с един и същ резултат, за да го обясня по разбираем и прост начин за най-начинаещите. Исках да го обясня с модифицирана форма за контакт, която ще ни даде разбирането за употребата, която търсим. Въпреки че можем да го направим по хиляди различни начини.

Как да клонирате лесен уебсайт.

Има програма, HTTrack , CLONE точно уеб страниците, които поставяме, така че това би послужило за клониране в HTML и CSS на мрежата, която искате да се представяте. По принцип щяхме да клонираме равнината за влизане и да изхвърлим останалото. Тук би трябвало да модифицираме целевите връзки на оригиналната страница, за да останем само с желаната страница, след което да представим функционалността на модифицирания формуляр в секциите Потребител, парола и Вход Готови, имаме желаната страница, ще трябва само да я качим в уеб домейн. Ако е възможно, домейн, който е свързан с името "Instagram".

Плосък подаване и социално инженерство

След като подготвим Xploitz, преминаваме към най-интересната и творческа част.

Ако познаваме въпросната жертва от първа ръка, е много по-лесно да използваме социалното инженерство, за да я свалим. Трябва човекът да въведе идентификационните си данни на тази страница, така че ще трябва да му ги предоставите по някакъв начин.

Най-често използваните методи са по имейл или контакт чрез социални мрежи. Въпреки че по пощата обикновено е много по-ефективно.

Модифицирани имейл акаунти.

За да го направят възможно най-надежден, след като са фалшифицирали страницата на Instagram, тези, които правят Xploitz, трябва да използват надежден имейл, например support-instagram@gmail.com или друг подобен имейл адрес, който могат да създадат, за да изпратят желаната страница . Ако придобиете уеб домейн като „instagramssupport.com“ или подобен, имейл адресът ще бъде много по-достоверен от gmail.com, по този начин бихме могли да използваме имейл акаунти като „no-reply@instagramssupport.com“, които биха дали много повече доверие към пощата.

Преди време получих опит за Xploitz или Pishing, който пиша в следващата статия, той ще ви помогне да ги идентифицирате.

След като създадете имейл акаунта, можете просто да изпратите имейл до човека, към когото е адресиран Xploitz, с поразително заглавие като:

Във вашия акаунт е открито неоторизирано влизане.

Като в този пример:

След това в текста на пощата, следното:

Въпросната връзка се въвежда в имейла чрез "котва текст". Това е писане https://www.instagram.com/ но сменете адреса, на който ви изпраща. В този случай, ако въведете тази връзка, тя ще ви изпрати на друго място. Човекът ще си помисли, че е изпратен до целевия URL адрес, но той е изпратен до XPLOITZ.

В това изображение въпросният Xploitz е с ниско качество, ако имате информация за жертвата, тя ще бъде насочена към езика, използван от този човек, и ще бъде персонализирана по по-креативен начин. Дори да включва изображения, които могат да бъдат копирани от имейли, получени от Instagram, за да изглеждат по-реалистични.

Допълнено със социално инженерство

За да стартират xploitz и да увеличат драстично резултатите от него, хакерите използват социално инженерство, за да получат информация за жертвата.

Това ще позволи на хакера да персонализира имейла по много по-реалистичен начин или да намери други „слаби места“, които карат Xploitz да работи. Ако искате да научите повече за това как те прилагат социално инженерство за хакване.

И това е колко лесно можете да изпаднете в Xploitz и да претърпите кражба на самоличност.

Ако ви е било интересно, оценяваме, че споделяте информацията, за да достигне до повече хора. От друга страна, ако искате да знаете дали вашите данни се движат в интернет, защото сте били хакнати, препоръчвам ви да ги прегледате в тази статия.